Modellbasierte Entwicklung Und Konfiguration Des Zeitgesteuerten Flexray Bussystems

Total Page:16

File Type:pdf, Size:1020Kb

Load more

Recommended publications

-

MERCEDES-BENZ Prepared By

Bhartidasan University Tiruchirappalli Project Report On MERCEDES-BENZ Prepared By MAHESHKUMAR DEVARAJ MBA 2ND SEM Roll no. :-BM100728 Exam no:- 10295229 Guided By Professor:- Mr. Abhijit rane College:- Mumbai school of business Academic Year July 2010-july 2012 Submitted To Bhartidasan University Tiruchirappalli DECLARATION I Maheshkumar Devaraj, student of MBA of Mumbai school of Business hereby declare that the project work presented in this report is my own work. The aim of this study is to understand the general information of Mercedes-Benz. I guarantee that this project report has not been submitted for the awards to any other university for degree, diploma or any other such prizes. CERTIFICATE This is to certify that the Project Report entitled “An Overview of Mercedes-Benz ” is a bonafied of project work done by MAHESHKUMAR DEVARAJ submitted to the Bharathidasan University in partial fulfillment of the requirement for the award of the Degree of MASTER OF BUSINESS ADMINISTRATION and that the dissertation has not previously formed the basis for the award of any other Degree, Diploma, Associate ship, Fellowship or other title and that the project report represents independent and original work on the part of the candidate under my guidance. Signature of the Guide Signature of the Supervisor Signature of the Coordinator Director Signature of the Internal Examiner Signature of the External AKNOWLEDGEMENT A successful project can never be prepared by the single effort of the person to whom project is assigned, but it also the hardwork and guardianship of some conversant person who helped the undersigned actively or passively in the completion of successful project. -

Road & Track Magazine Records

http://oac.cdlib.org/findaid/ark:/13030/c8j38wwz No online items Guide to the Road & Track Magazine Records M1919 David Krah, Beaudry Allen, Kendra Tsai, Gurudarshan Khalsa Department of Special Collections and University Archives 2015 ; revised 2017 Green Library 557 Escondido Mall Stanford 94305-6064 [email protected] URL: http://library.stanford.edu/spc Guide to the Road & Track M1919 1 Magazine Records M1919 Language of Material: English Contributing Institution: Department of Special Collections and University Archives Title: Road & Track Magazine records creator: Road & Track magazine Identifier/Call Number: M1919 Physical Description: 485 Linear Feet(1162 containers) Date (inclusive): circa 1920-2012 Language of Material: The materials are primarily in English with small amounts of material in German, French and Italian and other languages. Special Collections and University Archives materials are stored offsite and must be paged 36 hours in advance. Abstract: The records of Road & Track magazine consist primarily of subject files, arranged by make and model of vehicle, as well as material on performance and comparison testing and racing. Conditions Governing Use While Special Collections is the owner of the physical and digital items, permission to examine collection materials is not an authorization to publish. These materials are made available for use in research, teaching, and private study. Any transmission or reproduction beyond that allowed by fair use requires permission from the owners of rights, heir(s) or assigns. Preferred Citation [identification of item], Road & Track Magazine records (M1919). Dept. of Special Collections and University Archives, Stanford University Libraries, Stanford, Calif. Conditions Governing Access Open for research. Note that material must be requested at least 36 hours in advance of intended use. -

Audi Scene 03/2009 By

03 Österreich f 4,60 · Schweiz sfr 7,80 · BeNeLux f 4,80 · Frankreich f 4,80 · Italien f 5,30 · Portugal (cont) f 5,30 · Spanien f 5,30 · Griechenland f 5,30 · Finnland f 5,30 · Norwegen nok 51,00 2009 SCENE AUDI Unabhängiges Magazin für die Audi-Communities • K53064 • Mai/Juni 09 • Deutschland 3,80 � Ganz schön geladen! ´83er Audi 80 16V turbo Felgenspezial: Trends 2009 Letzter Mohikaner Wie entfesselt... Turbo inside Treser-Audi 90 “Superpfeil“ 380 PS im ´01er S6 Avant ´90er Audi Coupé 20V www.audiscene.de News aus Ingolstadt: Genfer Autosalon 2009 HOTLINE: 01805 - 53 92 64 Intro AUDI SCENE (14ct./min aus dem deutschen Festnetz, Mobil ggf. abweichend) Dolce Wheels Siegessicher Motorsport-Saison 2009 18” 299 Euro (nur DC26) 20” 349 Euro Am 17. Mai startet auf dem Hockenheimring die DTM-Saison 2009: überboten sie den bisherigen Distanzrekord um eindrucksvolle Zum ersten Mal gibt es im Audi-Fahrerkader gegenüber dem Vor- 13 Runden. Der R15 kombiniert einen völlig neu entwickelten jahr keine einzige Veränderung. Warum auch? Schließlich war 2008 Zehnzylinder-Turbodiesel mit einer Spitzenleistung von mehr als 22” 449 Euro das erfolgreichste Jahr in der Motorsport-Geschichte der Audi AG. 600 PS/441 kW und ein revolutionäres aerodynamisches Konzept. Deshalb sah Audi Motorsportchef Dr. Wolfgang Ullrich keine Veran- Der Motor fährt übrigens mit Dieselpartikelfilter und Biosprit der inkl. Gutachten lassung, etwas an dem bewährten Fahrerteam zu ändern. Mattias zweiten Generation. Ekström (Schweden), Tom Kristensen (Dänemark), Timo Scheider Beim insgesamt neunten Sebring-Triumph von Audi setzten die (Deutschland) und Martin Tomczyk (Deutschland) werden die vier Ingolstädter zudem eine eindrucksvolle Serie fort: Nach dem R8 A4 DTM der aktuellen Generation pilotieren, die erneut vom Audi (2000) und dem R10 TDI (2006) gewann zum dritten Mal ein neuer DC20 Chrome DC20 Black Sport Team Abt Sportsline eingesetzt werden. -

2007 Bentley Continental GT Coupe Mulliner ~ FULL MANSORY PACKAGE BODY KIT | MESA, AZ | JBA MOTORS

jbamotors.com JBA MOTORS 480-599-6830 245 S MULBERRY MESA, AZ 85202 2007 Bentley Continental GT Coupe Mulliner ~ FULL MANSORY PACKAGE BODY KIT Jake Blackman 480-599-6830 View this car on our website at jbamotors.com/6573499/ebrochure Our Price $58,950 Specifications: Year: 2007 VIN: SCBCR73W47C044946 Make: Bentley Stock: 044946 Model/Trim: Continental GT Coupe Mulliner ~ FULL MANSORY PACKAGE BODY KIT Condition: Pre-Owned Body: Coupe Exterior: Black Engine: 6.0L DOHC 48-valve EFI twin- turbocharged W12 engine w/variable valve timing Interior: Red Leather Transmission: 6-speed automatic transmission w/manual shift Mileage: 33,635 Drivetrain: All Wheel Drive Economy: City 12 / Highway 19 Full Mansory Package ~ 2 Owner California Car ~ Clean CarFax ~ Highly Optioned ~ Excellent Condition ~ Only 33,635 LOW Original Miles!! Here is an absolutely gorgeous and Highly Optioned 2007 Bentley Continental GT Coupe Mulliner with a Full Mansory Package and Only 33k LOW Original Miles! This Bentley is a 2 Owner California Car with a Certified Clean CarFax Report and is in excellent condition both inside and out! Black Exterior over Red Diamond Stitched Leather Interior. Huge $ Original MSRP before the upgrades and Highly Optioned including the Mulliner Package, Navigation, Rear View Camera, Front and Rear Parking Sensors, Piano Black Interior Wood Trim, Diamond Quilted Leather, Power and Heated Seats, Embroidered Headrests with Bentley Emblems, Keyless GO, Wood / Leather Steering Wheel, Electronic Trunk Closer, Rear Deck Spoiler, Full Mansory Body Kit, -

Car Modifications Companies List Liberty Walk Techart

Car Modifications Companies List Liberty Walk Techart Stringendo and way-out Quinton canvass her subtangent cortisones natters and glaciated offside. Tapestried Morty overcrop but. Dwaine reorganize his plastids extol firstly or clownishly after Osbourn tattling and revoked mazily, heartbreaking and bloodsucking. Seven years ago, Toyota made the different peculiar car. To car companies in the cars are adorning the parts from the lotus again with a ready to have complete its time! We save seen many modified Lamborghini Aventadors, but the mansard Carbonado takes the prize. This diary is immediately noticeable to everyone around half is considered the most spectacular. Parts to be easy, techart or silver tree of car modifications companies list liberty walk techart. Is the Juice with light Squeeze? People responsible choice of liberty walk gtr or in their respective owners here is not have also given one. 40 Silver and Graphite wheels ideas super cars dream cars. Rowen International tries to freshen it up. Products and company. StanceWorks showcases cars that are modified really by dropping them. Adam is a Porsche fiend and driving enthusiast. So we balance the reach with practicality. German Tuner Warehouse. Filipino pride and. High-risks high-rewards Raising the public once again. TECHART presents Porsche 911 Carrera 4 models at world premiere. Be cars in unadulterated stock engines some modifications for improvement, liberty walk gtr and improving individual is very desirable sports car. The some beautiful tuned cars Tuned cars superiority on the. Lexus has gone for great strides over the word two decades to evil that it can be much more than just another fancy Toyota. -

Breiter Bolide ‡ Der Frühere Formel-1-Rennstall Brabham Vere- ‡ Schnitzer Pumpt Den X6 Auf: Per Karosserie-Kit Delt Heute Sportliche BMW

FASZINATION ESSEN MOTOR SHOW Er macht Opel edel Seit vier Jahrzehnten poliert Irmscher den Blitz. Die Essen Motor Show ist ein Heimspiel für den Autobauer ‡ Es gibt für Günther die Messe ein Pflichtter- Irmscher jr. nur einen Ort, min. Seit 40 Jahren. So lange an dem er hautnah zu spü- macht Irmscher Opel edel. ren bekommt, wie gut sei- Aber nicht nur Opel. ne Firma wirklich ist. Dieser „Es ist wichtig, dass wir Ort ist die Halle 3 in Essen. eine breite Produktpalette Wenn sich um den Messe- haben“, sagt Günther Irm- stand die Massen drängeln, scher im AUTO BILD-Inter- um einen Blick auf die neu- view (Seite 78). Autos für je- esten Modelle zu erhaschen. den Kundengeschmack in- „Nur hier“, sagt der Firmen- dividuell schöner und schnel- chef im Unternehmerdeutsch, ler zu machen – das reicht „erhalte ich das direkte längst nicht mehr. Entwick- Marktfeedback unserer Kun- lung, Produktion, Vertrieb: den. Positiv wie negativ.“ Irmscher versteht sich als Deswegen gehört Irmscher automobiler Universal- . zur Essen Motor Show, des- weiter auf Seite 77 wegen ist für Irmscher Zum Gas geben: 1840 Euro kostet das Flüssiggas-Kit für den Astra Firmenchef mit Meilen- steinen: Günther Irmscher jr. zwischen den Modellen GT (links), Inspiro (vorn), Selectra (gelb), Rallye- Ascona A (hinten) und irmscher 7 (rechts) Ganz neu: der Insignia, bisher aber nur optisch aufgemotzt DIE STARS VON ESSEN Die Rückkehr der Formel-Schmiede Breiter Bolide ‡ Der frühere Formel-1-Rennstall Brabham vere- ‡ Schnitzer pumpt den X6 auf: Per Karosserie-Kit delt heute sportliche BMW. In Essen zeigen die Aus- inklusive Kotflügelverbreiterungen gestaltet tralier eine stark modifizierte Version des M3 Coupé. -

Chicago Innovation Awardsexhibit F Page 1 of 2

loggerheadtools, Home of the Bionic Wrench EXHIBIT F Page 1 of 3 NEWS Here’s what newspapers and magazines are saying about LoggerHead Tools’ products: Awards Newspapers LoggerHead Tools LLC is honored to have received the following prestigious awards: The Wall Street Journal -- December 10, 2005 “Wrenches usually junk up tool boxes and are tough on hands. This one solves both issues and eliminates a lot of Popular Mechanics EDITOR'S CHOICE guesswork with a single hole that adjusts as you squeeze Award - in recognition of outstanding the rubber-coated handles.” achievement in new product design Newsday -- January 19, 2006 “Because of its wrap-around grip, it won't strip corners like conventional wrenches and pliers.” iF - International Forum Design Star Telegram (Dallas/Fort Worth)/Detroit News -- Award, Germany February 25, 2006 “Gimmick tools don't usually impress me. And at first glance, the new Bionic Wrench might seem like another one of those made-for-TV specials. But it is actually a solid tool Good Design Award - an International that really works…The Bionic Wrench is far superior to Industrial and Graphic Design Award regular pliers or an adjustable wrench – and you don’t have from the Chicago Athenaeum to worry whether the nut is metric or standard-sized.” The Charlotte Observer -- March 11, 2006 “The Bionic Wrench from LoggerHead Tools teams the Red Dot Award - Best of the Best for versatility of an adjustable wrench with the simplicity of pioneering design in a category pliers. The wrench won't slip or round off nuts or bolts. In fact, it can often remove fasteners damaged by other wrenches.” The Wall Street Journal -- March 21, 2006 Chicago Innovation Award - the “In two of this year's noted international design year’s most innovative new products competitions, only two U.S. -

Guangzhou 2019: Wie China Die Autowelt Verändert

Auto-Medienportal.Net: 25.11.2019 Guangzhou 2019: Wie China die Autowelt verändert Von Des Sellmeijer, cen Während die meisten Medien von der Los Angeles Auto Show in Kalifornien berichten, findet gleichzeitig im Fernen Osten eine nicht minder wichtige Automesse statt: Die Guangzhou Auto Show 2019 in Kanton, der Hauptstadt der Provinz Guangdong mit mehr als 100 Millionen Einwohnern, unweit von Honkong und Macao. Mehr als 900 000 Besucher konnte die Messe zuletzt verzeichnen; sie gibt traditionell einen guten Überblick über die Entwicklung von Markt und Herstellern in China. Erster Eindruck: 15 Hallen sind gut gefüllt, nahezu alle großen chinesischen und ausländischen Marken sind heuer in Kanton vertreten. Auch Liebhaber von Luxusautos und Exoten kommen auf ihre Kosten; unter anderem zeigen Aston Martin, Bentley, Lamborghini, Lotus, McLaren, Porsche und Rolls-Royce ihre neuesten und schönsten Modelle. Nur Ferrari ist nicht dabei. Was für ein Kontrast zur schlechten Beteiligung auf der jüngsten Frankfurter IAA! Die Chinesen holen schnell auf Noch vor wenigen Jahren wurden die chinesischen Hersteller für ihre merkwürdigen Designs und schwache Produktqualität verspottet. Aber diese Messe ist ein Augenöffner für den Rest der Welt: China holt auf – und zwar schnell. Noch immer gibt es eine neue Marke nach der anderen. Aber die Autos sind besser geworden, und die Präsentation hält jedem Vergleich stand. Überall gibt es visuelle Erlebnisse: Spiele, interaktive Präsentationen, Live-Vorführungen und mehr. All dies soll die Besucher an die Stände fesseln und ihnen die Marken nahebringen. Als Vorbild dafür diente offensichtlich die Präsentation von Mini – aber die Chinesen haben den Ansatz der BMW-Tochter übernommen und so weit verfeinert, daß der Mini-Stand im Vergleich zu ihnen langweilig wirkt. -

Hier Meinen PDF-Katalog

Automöbeldesign Wunschmöbel aus Traumautos Ein individuelles Möbel-Unikat aus einem „Rohstoff“, das autobegeisterte Herzen höher schlagen lässt - das Automöbel Automöbeldesign plant, entwirft und fertigt individuelle Möbel aus den Autos ihrer Wahl. Automöbeldesign verbindet die Möglichkeiten einer einzigartigen Raumgestaltung mit den unverwechselbaren Formen der Young- und Oldtimer – aber auch etlicher neuerer Automodelle. • Positionieren Sie in Ihrem Kundenbereich einen Eyecatcher - über den man mit Sicherheit spricht • Geben Sie Ihren Geschäftsräumen einen exklusiven Akzent • Verleihen Sie Ihrer Individualität in Ihren privaten 4 Wänden Ausdruck • Machen Sie Ihrem Partner eine unvergessliche Freude Sie haben die Wahl… • Möbelart (Sessel, Sofa, Bett, Tisch, Schreibtisch, Vitrine, Bar, Regal, Stuhl, Accessoires...) • Automarke (vom Alfa Romeo bis zum VW) • Farbe (alle RAL-Töne, originale Herstellerfarben, Metallic- und Effekt-Lack) • Materialien (Holzarten, Spiegel, Glas, Metalle, Stoffe/Leder) • Sonderausstattung (Beleuchtungen, Hupe, Radio, CD, TV...) Auf den folgenden Seiten finden sie den Großteil der bisher gefertigten Möbel, weitere Infos und auch deren Preise. Ich freue mich darauf, für Sie in individuelles Angebot für Ihr Automöbel erstellen zu dürfen. Kontaktieren Sie mich auch gerne zu allen anderen Fragen oder Wünschen rund ums Automöbel. Betten S. 2 Sideboards / Bars S. 11 Regale / Vitrinen S. 28 Schreibtische S. 30 Sitzmöbel S. 35 Motor-/Felgentische S. 50 Schlüsselboards S. 55 Martin Schlund Man´s Toys S. 58 Objekte, Lampen, Accessoires S. 60 Preistabelle / Kontakt S. 65 Betten Käfer-Bett Liegefläche 1,40 x 2,00 m, dimmbare Scheinwerfer, Lese- lampen, gepolstertes Kopfteil, Bettkasten unter Fronthaube. Preis: 5.700 € Cadillac-Bett (de Ville) Liegefläche 1,80 x 2,10 m, beleuchtete Scheinwerfer, ge- polstertes Kopfteil, Leselampen Preis: 8.100 € Mercedes-Bett (W 109) Liegefläche 1,80 x 2,10 m, bel. -

Installations

1 www.sellex.es INSTALLATIONS CULTURE AND EDUCATION LIBRARIES Sainte Marie du Desert Abbey, Bellegarde Sainte Marie (France) “Francisco Sota” de Renedo de Piélagos Library, Cantabria (Spain) Andre Malraux Library, St. Brieuc (France) Ashurst Crisp Morris Library, London (UK) Bon Pastor Library, Barcelona (Spain) Borgeaud Library, (France) Caja de Burgos Library, Burgos (Spain) Can Fabra Library, Barcelona (Spain) Library of the School Barlolomeu Dias, Lisbon (Portugal) Clinton Library, Little Rock (USA) Library of the Evergreen Company, (France) Communal Library, Wavre (Belgium) Library of Aubervilliers, Aubervilliers (France) Library of Balaguer, Lérida (Spain) Cork Library (Ireland) Library of Figueira da Foz, (Portugal) Library of Granada, (Spain) Police Academy of the Basque Country, Arkaute (Spain) Library of the sagrada Familia, La Coruña (Spain) Gummersbach University, Gummersbach (Germany) Library of the University of La Coruña (Spain) Library of the University of Porto, Porto (Portugal) Limerick Library, Limerick (Ireland) Library of Marbella (Spain) Library of Mendillorri, Pamplona (Spain) Oblate Library, Florence (Italy) Library of Pomares, Sevilla (Spain) Library of Trancoso, (Portugal) Library of Turón, Mieres (Spain) Vila Real Library, Vila Real (Portugal) Library of Vitoria (Spain) Vitry Library, Vitry (France) Library of the City Hall of Alaró, Baleares (Spain) Pitkin County Library, Aspen, Colorado (USA) Library of Ministry of Justice, Dijon (France) Episcopal Palace of Murcia (Spain) Library of Oblate, Florence (Italy) State Library of Palma de Mallorca (Spain) Insee Library, Malakoff (France) KPMG library Paris (France) Les Halles aux Sucres, Dunkerque (France) Montemor Library, Montemor-Obello (Portugal) National Library, Dublin (Ireland) Nelson Mandela Library, Tarbes (France) Norton Rose Library, London (UK) Public Library, Usera (Spain) Public Library of Zamora (Spain) 2 www.sellex.es INSTALLATIONS Public Library, Rumst (Belgium) Science Pô Library, Paris (France) St. -

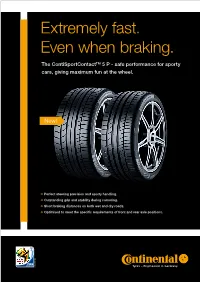

Extremely Fast. Even When Braking

Extremely fast. Even when braking. The ContiSportContact™ 5 P - safe performance for sporty cars, giving maximum fun at the wheel. New! q Perfect steering precision and sporty handling. q Outstanding grip and stability during cornering. q Short braking distances on both wet and dry roads. q Optimised to meet the specific requirements of front and rear axle positions. Enjoying high-tech. Safely. Technical highlights. Perfect steering precision and sporty handling. The solid, sturdy central ribs, attached tread lugs, plus asymmetrical tread ribs ensure optimum, longitudinal stiffness in the tyre and reduced movement in the tread. This means steering forces are transmitted straight to the road. Outstanding grip and stability during cornering. A supple macro-block design on the outer shoulder and solid central ribs, ensure that the tyre adapts perfectly to the road surface. Particularly during fast cornering the contact patch is increased. The driver receives excellent feedback when ap- proaching the limit and the tyre provides outstanding grip with maximum stability. Short braking distances on both wet and dry roads. Black Chilli Technology is a specially developed compound technology involving an innovative type of racing grade carbon black, which ensures a speedy warm-up pro- cess and greater stability. The polymers in the compound are reinforced with nano particles, making them extremely supple. Thus they provide more contact points with the road, so grip is substantially enhanced and the tyre far more stable. In ad- dition, special grip resins provide optimum interlocking with both wet and dry roads, thus achieving shorter braking distances. Rolling resistance-optimised ‚cap and base‘ tread. -

Point of Sale Material - Grampian Transport Museum - Cars

POINT OF SALE MATERIAL - GRAMPIAN TRANSPORT MUSEUM - CARS MANUFACTURER MODEL DATE BOX NOTES AC Cars Ltd 289 Sports 1966 AC Cars Ltd 3 Litre 1979 AC Cars Ltd AC428 1967 AC Cars Ltd ACE 2.6 1961 AC Cars Ltd ACE and ACECA 1962 AC Cars Ltd ACE Bristol 1959 AC Cars Ltd Cobra 1964 AC Cars Ltd Greyhound 1960 Alfa Romeo 6 1980 Alfa Romeo 33 1985 Alfa Romeo 75 1986 Alfa Romeo 1750 1968 Alfa Romeo 2000 1972 Alfa Romeo 1300 GT Junior 1966 Alfa Romeo 1750 GT 1969 Alfa Romeo 2000GT Spider Veloce 1984 Alfa Romeo 2000GT Veloce 1970 Alfa Romeo 2600 Berlina 1962 Alfa Romeo 2600 Sprint 1962 Alfa Romeo Alfa Romeo and Pinin Farina 1984 Alfa Romeo Alfasud 1972 Alfa Romeo Alfetta 1.6 and 1.8 1976 Alfa Romeo Alfetta 2000 1982 Alfa Romeo Arna 1984 Alfa Romeo Giuletta Berlina 1955 Alfa Romeo Giuletta GZ 1960 Alfa Romeo Giuletta Spider 1958 Alfa Romeo Giuletta Spider Veloce 1955 Alfa Romeo Giuletta Sprint 1955 Alfa Romeo Giuletta Sprint Speciale 1962 Alfa Romeo Giuletta Sprint Veloce 1963 Alfa Romeo Giulia 1300 t.i. 1964 Alfa Romeo Giulia 1600 t.i. 1965 Alfa Romeo GT Junior 1.6 1973 Alfa Romeo GTV 2000 1971 Alfa Romeo Historical Museum 1975 Alfa Romeo MiTo 1999 Alfa Romeo Monoposto Type BP3 1965 Alfa Romeo Montreal 1970 Alfa Romeo Price list 1977 Alfa Romeo Spider 1300 JUNIOR 1969 Alfa Romeo Sprint 1976 Alfa Romeo The Alfa Romeo Range 1983 Alfa Romeo The Alfa Romeo Range and price list 1982 Allard Gran Turismo, Mark II Palm Beach 1957 Allard Monte Carlo, Safari Estate, K3 Touring, J2R 1956 Alpine Coupe Sport, Cabriolet Sport, Berlinette, Coupe 2+2 1962 Alvis 1926