Linuxvilag-15.Pdf 6011KB 61 2012-05-28 10:14:36

Total Page:16

File Type:pdf, Size:1020Kb

Load more

Recommended publications

-

Email Issues

EMAIL ISSUES - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - TABLE OF CONTENTS NEW POLICY WITH RESPECT TO EMAIL ADDRESSES A NECESSARY EMAIL SETTING WHY OUR EMAILS POSSIBLY ARRIVED LATE OR NOT AT ALL STOP USING YAHOO, NETZERO, AND JUNO EMAIL PROVIDERS - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - NEW POLICY WITH RESPECT TO EMAIL ADDRESSES: There are two important issues here. FIRST, members must not supply CFIC with their company email addresses. That is, companies that they work for. (If you own the company, that's different.) All email on a company's server can be read by any supervisor. All it takes is one pro vaccine activist to get hold of our mobilization alerts to throw a monkey wrench in all of our efforts. Thus, do not supply me with a company email address. We can help you get an alternative to that if necesary. SECONDLY, CFIC needs members' email addresses to supply important information to mobilize parents to do things that advances our goal to enact our legislative reforms of the exemptions from vaccination. That has always been CFIC's sole agenda. CFIC has been able to keep the membership fee to zero because we don't communicate via snail mail. But people change their addresses frequently and forget to update CFIC. When this happens over the years, that member is essentually blind and deaf to us, and is no longer of any value to the coalition---your fellow parents. Therefore, it warrants me to require that members supply CFIC with their most permanent email account. That means the email address of the company in which you are paying a monthly fee for internet access, be it broadband or dialup service. -

SMTP (Simple Mail Transfer Protocol)

P1: JsY JWBS001A-60.tex WL041/Bidgoli WL041-Bidgoli.cls May 12, 2005 3:27 Char Count= 0 SMTP (Simple Mail Transfer Protocol) Vladimir V. Riabov, Rivier College Introduction 1 SMTP Security Issues 12 SMTP Fundamentals 1 SMTP Vulnerabilities 12 SMTP Model and Protocol 2 SMTP Server Buffer Overflow Vulnerability 15 User Agent 4 Mail Relaying SMTP Vulnerability 15 Sending e-Mail 4 Mail Relaying SMTP Vulnerability in Microsoft Mail Header Format 4 Windows 2000 15 Receiving e-Mail 4 Encapsulated SMTP Address Vulnerability 15 The SMTP Destination Address 4 Malformed Request Denial of Service 16 Delayed Delivery 4 Extended Verb Request Handling Flaw 16 Aliases 5 Reverse DNS Response Buffer Overflow 16 Mail Transfer Agent 5 Firewall SMTP Filtering Vulnerability 16 SMTP Mail Transaction Flow 5 Spoofing 16 SMTP Commands 6 Bounce Attack 16 Mail Service Types 6 Restricting Access to an Outgoing Mail SMTP Service Extensions 8 Server 17 SMTP Responses 8 Mail Encryption 17 SMTP Server 8 Bastille Hardening System 17 On-Demand Mail Relay 8 POP and IMAP Vulnerabilities 17 Multipurpose Internet Mail Extensions Standards, Organizations, and (MIME) 8 Associations 18 MIME-Version 10 Internet Assigned Numbers Authority 18 Content-Type 10 Internet Engineering Task Force Working Content-Transfer-Encoding 10 Groups 18 Content-Id 11 Internet Mail Consortium 18 Content-Description 11 Mitre Corporation 18 Security Scheme for MIME 11 Conclusion 18 Mail Transmission Types 11 Glossary 18 Mail Access Modes 11 Cross References 19 Mail Access Protocols 11 References 19 POP3 11 Further Reading 22 IMAP4 12 INTRODUCTION and IMAP4), SMTP software, vulnerability and security issues, standards, associations, and organizations. -

Understanding Post Office Protocol (POP3)

Understanding Post Office Protocol (POP3) Author: Conrad Chung, 2BrightSparks Introduction Most Internet users with email accounts would have used some form of “client” software (Outlook, Thunderbird etc.) to access and manage their email at one point or another. To retrieve emails, these email clients may require the configuration of Post Office Protocol (or POP3) before messages can be downloaded from the server. This article will help readers understand what POP3 is and how it works. What is Post Office Protocol? The Post Office Protocol (POP3) is an Internet standard protocol used by local email software clients to retrieve emails from a remote mail server over a TCP/IP connection. Since the first version was created in 1984, the Post Office Protocol (currently at Version 3) has since became one of the most popular protocols and is used by virtually every email client to date. Its popularity lies in the protocol’s simplicity to configure, operate and maintain. Email servers hosted by Internet service providers also use POP3 to receive and hold emails intended for their subscribers. Periodically, these subscribers will use email client software to check their mailbox on the remote server and download any emails addressed to them. Once the email client has downloaded the emails, they are usually deleted from the server, although some email clients allow users to specify that mails be copied or saved on the server for a period of time. Email clients generally use the well-known TCP port 110 to connect to a POP3 server. If encrypted communication is supported on the POP3 server, users can optionally choose to connect either by using the STLS command after the protocol initiation stage or by using POP3S, which can use the Transport Layer Security (TLS) or Secure Sockets Layer (SSL) on TCP port 995 to connect to the server. -

What Is the Difference Between Email Protocols

What Is The Difference Between Email Protocols Interactions between email servers and users are governed by email protocols. The most common incoming email protocols are POP, and IMAP. Most email applications/programs support one or more of these. This article is to help users understand and choose which protocol should be selected for each user’s situation. Outgoing Incoming POP (Post Office Protocol): IMAP (Internet Message Access Protocol): SSL (Secure Socket Layer): Differences Between POP and IMAP Backups / Email Loss Outgoing SMTP (Simple Mail Transfer Protocol) is the protocol used in sending (outgoing) emails. SMTP is the protocol always used for sending (outgoing) emails. Incoming POP (Post Office Protocol) and IMAP (Internet Message Access Protocol) are two different protocols that do the same thing differently. They are both used in receiving emails from a mail server and can both are available for standard and secure (?) connections. POP (Post Office Protocol): POP is an email accessing protocol used to download emails from a mail server. Applications like Outlook and Outlook Express using POP will download all emails from the server to the user’s computer, and then delete them on the server. Generally POP server uses port 110 to listen to the POP requests or securely using SSL (Secure Socket Layer) (?) POP uses port number 995. The POP protocol assumes that there is only one client/computer that will be connecting to the mailbox. Even though there is an option in most mail applications to leave the copies of the emails in the server, it is not generally used due to various reasons. -

Ii Jacobs Rp316

!II JACOBS RP316 RACIBORZ FLOOD RESERVOIR Public Disclosure Authorized Resettlement Action Plan Public Disclosure Authorized DRAFT Public Disclosure Authorized Public Disclosure Authorized March 2005 JACOBS Document control sheet Form IP180/B Client: PCU Project: Odra Flood Mitigation Job No: J24201A Title: Draft Resettlement Action Plan Prepared by Reviewed by Approved by ORIGINAL0 NAME NAME NAME P Devitt L J S Attewill see list of authors H Fiedler-Krukowicz J Loch | DATfE SIGNATURE SIGNATURE SIGNATURE REVISION NAME NAME NAME DATE SIGNATURE SIGNATURE SIGNATURE REVISION NAME NAME NAME DATE SIGNATURE SIGNATURE SIGNATURE REVISION NAME NAME NAME DATE SIGNATURE SIGNATURE SIGNATURE This report, and infonnabon or advice which it contains, is provided by JacobsGIBB Ltd solely for internal use and reliance by its Cient in performance of JacobsGIBB Ltd's duties and liabilities under its contract with the Client Any advice, opinions, or recomrnendatons within this report should be read and retied upon only in the context of the report as a whole. The advice and opinions in this report are based upon the information nmadeavailable to JacobsGIBB Ltd at the date of this report and on current UK standards, codes, technology and constnuction practices as at the date of this report. Folloving final delvery of this report to the Client, JacobsGIBB Ltd will have no further obligations or duty to advise She Client on any mafters, including developrrient affecting the information or advice provided in ths report This report has been prepared by JacobsGIBB Ltd in their professional capaaty as Consuhing Engineers The contents of the report do not, in any way, purport to include any mranner of legal advice or opinion This report is prepared in accordance wrth the terms and conditions of JacobsGIBB Ltd's contract with the Client. -

HTTP Cookie - Wikipedia, the Free Encyclopedia 14/05/2014

HTTP cookie - Wikipedia, the free encyclopedia 14/05/2014 Create account Log in Article Talk Read Edit View history Search HTTP cookie From Wikipedia, the free encyclopedia Navigation A cookie, also known as an HTTP cookie, web cookie, or browser HTTP Main page cookie, is a small piece of data sent from a website and stored in a Persistence · Compression · HTTPS · Contents user's web browser while the user is browsing that website. Every time Request methods Featured content the user loads the website, the browser sends the cookie back to the OPTIONS · GET · HEAD · POST · PUT · Current events server to notify the website of the user's previous activity.[1] Cookies DELETE · TRACE · CONNECT · PATCH · Random article Donate to Wikipedia were designed to be a reliable mechanism for websites to remember Header fields Wikimedia Shop stateful information (such as items in a shopping cart) or to record the Cookie · ETag · Location · HTTP referer · DNT user's browsing activity (including clicking particular buttons, logging in, · X-Forwarded-For · Interaction or recording which pages were visited by the user as far back as months Status codes or years ago). 301 Moved Permanently · 302 Found · Help 303 See Other · 403 Forbidden · About Wikipedia Although cookies cannot carry viruses, and cannot install malware on 404 Not Found · [2] Community portal the host computer, tracking cookies and especially third-party v · t · e · Recent changes tracking cookies are commonly used as ways to compile long-term Contact page records of individuals' browsing histories—a potential privacy concern that prompted European[3] and U.S. -

Migrationsleitfaden

Migrationsleitfaden Leitfaden für die Migration der Basissoftwarekomponenten auf Server- und Arbeitsplatz-Systemen Version 1.0 – Juli 2003 Schriftenreihe der KBSt ISSN 0179-7263 Band 57 Juli 2003 Schriftenreihe der KBSt Band 57 ISSN 0179 - 7263 Nachdruck, auch auszugsweise, ist genehmigungspflichtig Dieser Band wurde erstellt von der KBSt im Bundesministeri- um des Innern in Zusammenarbeit mit dem Bundesamt für Sicherheit in der Informationstechnik (BSI), dem Bundesver- waltungsamt (BVA) und der C_sar Consulting, solutions and results AG Redaktion: C_sar AG, Berlin Interessenten erhalten die derzeit lieferbaren Veröffentlichungen der KBSt und weiterführende Informationen zu den Dokumenten bei Bundesministerium des Innern Referat IT 2 (KBSt) 11014 Berlin Tel.: +49 (0) 1888 681 - 2312 Fax.: +49 (0) 1888 681 - 523121 Homepage der KBSt: http://www.kbst.bund.de 1Frau Monika Pfeiffer (mailto: [email protected]) Migrationsleitfaden Leitfaden für die Migration der Basissoftwarekomponenten auf Server- und Arbeitsplatz-Systemen Version 1.0 Juli 2003 Herausgegeben vom Bundesministerium des Innern INHALTSVERZEICHNIS 1 Einleitung ........................................................................ 8 1.1 Über das Vorhaben 8 1.2 Über diesen Leitfaden 9 1.3 Hinweise zur Benutzung des Leitfadens 10 1.4 Hinweise an die Entscheider 12 1.4.1 Grundsätzliche Empfehlungen 12 1.4.2 Fortführende und ablösende Migration 13 1.4.3 Migrationswege 14 1.4.4 Vergleichbarkeit von Alternativen 14 1.4.5 Künftige Schwerpunte 15 1.4.6 Wirtschaftlichkeit 16 -

Toward an Automated Vulnerability Comparison of Open Source IMAP Servers Chaos Golubitsky – Carnegie Mellon University

Toward an Automated Vulnerability Comparison of Open Source IMAP Servers Chaos Golubitsky – Carnegie Mellon University ABSTRACT The attack surface concept provides a means of discussing the susceptibility of software to as-yet-unknown attacks. A system’s attack surface encompasses the methods the system makes available to an attacker, and the system resources which can be used to further an attack. A measurement of the size of the attack surface could be used to compare the security of multiple systems which perform the same function. The Internet Message Access Protocol (IMAP) has been in existence for over a decade. Relative to HTTP or SMTP, IMAP is a niche protocol, but IMAP servers are widely deployed nonetheless. There are three popular open source UNIX IMAP servers – UW-IMAP, Cyrus, and Courier-IMAP – and there has not been a formal security comparison between them. In this paper, I use attack surfaces to compare the relative security risks posed by these three products. I undertake this evaluation in service of two complementary goals: to provide an honest examination of the security postures and risks of the three servers, and to advance the study of attack surfaces by performing an automated attack surface measurement using a methodology based on counting entry and exit points in the code. Introduction Contributions and Roadmap System administrators frequently confront the The paper makes two major contributions. First, problem of selecting a software package to perform a I undertake an in-depth discussion of the relative secu- desired function. Many considerations affect this deci- rity postures of the three major open source IMAP sion, including functionality, ease of installation, soft- servers in use today. -

Downloadable Email Program for My Pc 32 Best Free Email Clients

downloadable email program for my pc 32 Best Free Email Clients. Here are 32 best free email client software . These let you manage and access all of your email accounts in one single place easily. All these email client software are completely free and can be downloaded to Windows PC. These free software offer various features, like: can be used with IMAP, SMTP, POP3 and Gmail, keeps your emails safe and secure, lets you open various emails simultaneously, provide protection from spam, lets you view your emails offline, manage and access all of your email accounts in one single place, supports PH, LDAP, IMAP4, POP3 and SMPT mail protocols etc. So, go through this list of free email client software and see which ones you like the most. Thunderbird. Thunderbird is a free and handy email client software for your computer. It can be used with IMAP, SMTP, POP3 and Gmail. It will also work with email accounts provided by MS Exchange Server. The user interface of Thunderbird is tabbed. It lets you open various emails simultaneously. Thunderbird keeps your emails safe and secure. It also has special filters for filtering the mail. Windows Live Mail. Windows Live Mail is a free email client for your computer. It works with various email accounts. It lets you access Yahoo, Gmail, Hotmail and emails from different servers which supports POP3 and SMTP. Its security features are excellent it will also provide protection from spam. You can also view your emails offline in this freeware. Zimbra Desktop. Zimbra Desktop is a free email client. -

![[MS-STANOPOP3]: Outlook Post Office Protocol Version 3 (POP3) Standards Compliance](https://docslib.b-cdn.net/cover/2813/ms-stanopop3-outlook-post-office-protocol-version-3-pop3-standards-compliance-512813.webp)

[MS-STANOPOP3]: Outlook Post Office Protocol Version 3 (POP3) Standards Compliance

[MS-STANOPOP3]: Outlook Post Office Protocol Version 3 (POP3) Standards Compliance Intellectual Property Rights Notice for Open Specifications Documentation . Technical Documentation. Microsoft publishes Open Specifications documentation for protocols, file formats, languages, standards as well as overviews of the interaction among each of these technologies. Copyrights. This documentation is covered by Microsoft copyrights. Regardless of any other terms that are contained in the terms of use for the Microsoft website that hosts this documentation, you may make copies of it in order to develop implementations of the technologies described in the Open Specifications and may distribute portions of it in your implementations using these technologies or your documentation as necessary to properly document the implementation. You may also distribute in your implementation, with or without modification, any schema, IDL’s, or code samples that are included in the documentation. This permission also applies to any documents that are referenced in the Open Specifications. No Trade Secrets. Microsoft does not claim any trade secret rights in this documentation. Patents. Microsoft has patents that may cover your implementations of the technologies described in the Open Specifications. Neither this notice nor Microsoft's delivery of the documentation grants any licenses under those or any other Microsoft patents. However, a given Open Specification may be covered by Microsoft's Open Specification Promise (available here: http://www.microsoft.com/interop/osp) or the Community Promise (available here: http://www.microsoft.com/interop/cp/default.mspx). If you would prefer a written license, or if the technologies described in the Open Specifications are not covered by the Open Specifications Promise or Community Promise, as applicable, patent licenses are available by contacting [email protected]. -

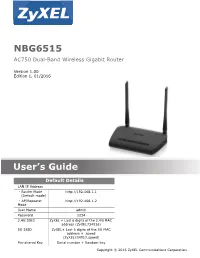

NBG6515 User's Guide

NBG6515 AC750 Dual-Band Wireless Gigabit Router Version 1.00 Edition 1, 01/2016 Quick Start Guide User’s Guide Default Details LAN IP Address - Router Mode http://192.168.1.1 (Default mode) - AP/Repeater http://192.168.1.2 Mode www.zyxel.com User Name admin Password 1234 2.4G SSID ZyXEL + Last 6 digits of the 2.4G MAC address (ZyXEL734916) 5G SSID ZyXEL+ Last 6 digits of the 5G MAC address + .speed (ZyXEL734917.speed) Pre-shared Key Serial number + Random key Copyright © 2016 ZyXEL Communications Corporation IMPORTANT! READ CAREFULLY BEFORE USE. KEEP THIS GUIDE FOR FUTURE REFERENCE. Screenshots and graphics in this book may differ slightly from your product due to differences in your product firmware or your computer operating system. Every effort has been made to ensure that the information in this manual is accurate. Related Documentation •Quick Start Guide The Quick Start Guide shows how to connect the NBG and access the Web Configurator. Note: It is recommended you use the Web Configurator to configure the NBG. •More Information Go to support.zyxel.com to find other information on the NBG. NBG6515 User’s Guide 2 Contents Overview Contents Overview User’s Guide ....................................................................................................................................... 11 Getting to Know Your NBG .....................................................................................................................12 Connection Wizard ..................................................................................................................................17 -

Groupwise Internet Agent

GroupWise Internet Agent April 7, 2000 Novell Confidential Manual Rev 99a24 8 February 00 Legal Notices Novell, Inc. makes no representations or warranties with respect to the contents or use of this documentation, and specifically disclaims any express or implied warranties of merchantability or fitness for any particular purpose. Further, Novell, Inc. reserves the right to revise this publication and to make changes to its content, at any time, without obligation to notify any person or entity of such revisions or changes. Further, Novell, Inc. makes no representations or warranties with respect to any software, and specifically disclaims any express or implied warranties of merchantability or fitness for any particular purpose. Further, Novell, Inc. reserves the right to make changes to any and all parts of Novell software, at any time, without any obligation to notify any person or entity of such changes. This product may require export authorization from the U.S. Department of Commerce prior to exporting from the U.S. or Canada. Copyright © 1993-1999 Novell, Inc. All rights reserved. No part of this publication may be reproduced, photocopied, stored on a retrieval system, or transmitted without the express written consent of the publisher. U.S. Patent Nos. 4,555,775; 4,580,218; 5,412,772; 5,701,459; 5,717,912; 5,760,772; 5,870,739; 5,873,079; 5,884,304; 5,903,755; 5,913,209; 5,924,096; 5,946,467; D393,457 and U.S. Patents Pending. Novell, Inc. 122 East 1700 South Provo, UT 84606 U.S.A. www.novell.com GroupWise Internet Agent February 2000 104-001304-001 Online Documentation: To access the online documentation for this and other Novell products, and to get updates, see www.novell.com/documentation.