HACKER, SCIENZIATI E PIONIERI Gubitosa 2/3/07 15-03-2007 12:39 Pagina 2

Total Page:16

File Type:pdf, Size:1020Kb

Load more

Recommended publications

-

Sustainability • ESG Report GN Store Nord A/S –2019

Sustainability • ESG Report GN Store Nord A/S –2019 2 Sustainability - ESG Report ⋅ Contents Contents Contents GN Sustainability – ESG Report 2019 Content – GN Sustainability - ESG Report 2019 2 Management’s commitment 3 ESG overview 4 Our sustainability framework 5 Where GN has lasting impact 6 Business model 7 Sustainability governance 8 Making Life Sound Better 9 Safe, sustainable and responsible products 12 Reducing business flights 15 Sustainable operations 16 People excellence 19 Giving back 20 About this report 23 Membership of UN Global Compact Member since January 14, 2010 Number of employees: 6,275 Sector: Health care equipment and electronics Reporting date: February 5, 2020 The report covers the period: January 1, 2019 to December 31, 2019 This report forms part of the management’s report in the Annual Report 2019 for GN Store Nord A/S and constitutes GN’s corporate responsibility report according to Section 99a in the Danish Financial Statements Act. The report is not covered by the audit. Visit www.gn.com/About/Corporate-responsibility to read our responsibility guidelines and policies. GN Store Nord A/S –2019 Management’s3 Sustainability – ESG Report ⋅ Doing the right thing with impactcommitment Contents Doing the right thing with impact GN’s sustainability strategy is first and foremost driven by a desire to make real and lasting impact. Therefore, sustainability is integrated into how we run our company, as a consideration in every decision we make At GN, we transform people’s lives through the power of (ESG) more proactively, taking inspiration from the United sound. Our intelligent hearing, audio and collaboration so- Nation’s 17 Sustainable Development Goals. -

Communications Under the Seas: the Evolving Cable Network and Its

Communications under the Seas The Evolving Cable Network and Its Implications edited by Bernard Finn and Daqing Yang The MIT Press Cambridge, Massachusetts London, England © 2009 Massachusetts Institute of Technology All rights reserved. No part of this book may be reproduced in any form by any electronic or mechanical means (including photocopying, recording, or information storage and retrieval) without permission in writing from the publisher. For information about special quantity discounts, please email special_sales@mitpress .mit.edu This book was set in Bembo by The MIT Press. Printed and bound in the United States of America. Library of Congress Cataloging-in-Publication Data Communications under the seas : the evolving cable network and its implications / edited by Bernard Finn and Daqing Yang. p. cm. — (Dibner Institute studies in the history of science and technology) Includes bibliographical references and index. ISBN 978-0-262-01286-7 (hardcover : alk. paper) 1. Cables, Submarine—History. 2. Telecommunication—Social aspects—History. 3. Communication, International. I. Finn, Bernard S., 1932– II. Yang, Daqing, 1964– TK5103.15.C66 2009 621.387’8409162—dc22 2008042011 10 9 8 7 6 5 4 3 2 1 Index Admiralty (U.K.), 187 for voice communications, 37–38, 46, “Memorandum on the Protection of 51 British Submarine Cables,” 194 vacuum tube amplifiers, 30, 37, 46, 247 Ahvenainen, Jorma, 119 Anglo-American Telegraph Company, 29t, Alcatel, 175, 280 66, 71, 82–83, 162–163, 166 Alexander, grand duke of Russia, 124, 126 anti-trust legislation, 199 Algeria, 185 Associated Press, 169, 266 All America Cables, 33, 35, 84, 280 Atlantic Telegraph Company, 18, 66, 167 All-American Telegraph Companies, 89 AT&T. -

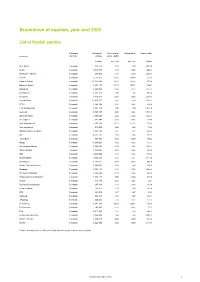

Breakdown of Equities, Year-End 2020

Breakdown of equities, year-end 2020 Listed Danish equities Company Number of Ownership of Voting rights Market value Company domicile equities share capital number per cent per cent DKKm ALK-Abello Denmark 830,794 7.46 4.10 2,077.0 Ambu Denmark 4,818,951 1.91 0.86 1,268.3 AP Moller - Maersk Denmark 253,690 1.27 0.90 3,358.9 Asetek Denmark 2,722,415 10.30 10.30 210.3 Bang & Olufsen Denmark 17,092,036 13.92 13.92 573.6 Bavarian Nordic Denmark 5,904,171 10.11 10.11 1,104.1 Carlsberg Denmark 1,227,664 0.84 0.27 1,197.2 Chr Hansen Denmark 1,381,570 1.06 1.06 865.4 Coloplast Denmark 1,310,347 0.61 0.35 1,218.1 Danske Bank Denmark 13,693,257 1.60 1.60 1,378.2 DFDS Denmark 1,949,162 3.32 3.32 536.4 DSV PANALPINA Denmark 2,281,956 1.00 1.00 2,327.6 Genmab Denmark 1,166,965 0.09 0.09 1,544.8 GN Store Nord Denmark 3,166,046 2.24 2.24 1,542.5 H Lundbeck Denmark 931,964 0.47 0.47 194.6 H+H International Denmark 2,107,893 11.72 11.72 278.2 Huscompagniet Denmark 615,000 3.08 3.08 76.9 INVISIO Communications Denmark 3,183,701 7.22 7.22 589.2 ISS Denmark 4,551,135 2.46 2.46 479.7 Jyske Bank 1 Denmark 455,709 0.63 0.00 106.2 Matas Denmark 1,846,027 4.82 4.82 159.5 Netcompany Group Denmark 1,660,500 3.33 3.33 1,033.7 Nilfisk Holding Denmark 1,436,062 5.29 5.29 189.0 NKT Denmark 2,637,690 6.14 6.14 715.3 Novo Nordisk Denmark 7,546,288 0.32 0.11 3,219.6 Novozymes Denmark 1,724,215 0.61 0.23 602.6 Nordic Transport Group Denmark 1,086,064 4.80 4.80 278.0 Pandora Denmark 2,153,187 2.16 2.16 1,466.3 Per Aarsleff Holding Denmark 2,064,304 10.13 6.34 636.8 Ringkjoebing -

Annual Report 2014

GN Store Nord A/S Annual Report 2014 INNOVATORS IN SOUND Co. reg. no. 24257843 M CONTENTS 2 / MANAGEMent’s rePORT / CONTENTS Contents Our investment case 2 MANAGEMENT'S REPORT Through relentless execution GROUP DEVELOPMENT 2014 2014 in figures 3 of our Strategy: INNOVATION Foreword by the chairman 4 & GROWTH, we create State of GN Store Nord 6 Consolidated financial highlights 9 shareholder value based on Group performance 2014 10 our core competency within Financial outlook 12 sound processing 18 BUSINESS DEVELOPMENT GN RESOUND GN ReSound 18 GN Netcom 26 • Leader in customer-driven innovations based on dif- Corporate social responsibility 35 ferentiated wireless 2.4 GHz technology Risk management 36 • Focused business model – dedicated wholesale 38 manufacturer refraining from vertical integration • Attractive market growth driven by sustainable SHAREHOLDER INFORMATION & GOVERNANCE megatrends in a consolidated industry with attrac- Shareholder information 38 tive profit margins Corporate governance 40 Board of directors 44 • Profitability in line with the best manufacturers in Executive management 46 the industry 47 GN NETCOM ADDITIONAL FINANCIAL INFORMATION • The world’s largest supplier of Unified Communica- Quarterly financial highlights 48 tions headsets driven by customer-focused com- Quarterly reporting by segment 49 mercialization of a state-of-the-art product portfolio Q4 segment disclosures 50 Foreign exchange impact 51 • Double digit mid- to long-term market growth GN ReSound income statement excl. SMART costs 52 driven by sustainable -

Fiscal Quarter-End Holdings (Pdf)

Quarterly Schedules of Portfolio Holdings International & Global Funds July 31, 2020 Retirement Institutional Administrative Investor Class Class Class Class Harbor Diversified International All Cap Fund HNIDX HAIDX HRIDX HIIDX Harbor Emerging Markets Equity Fund HNEMX HAEMX HREMX HIEEX Harbor Focused International Fund HNFRX HNFSX HNFDX HNFIX Harbor Global Leaders Fund HNGIX HGGAX HRGAX HGGIX Harbor International Fund HNINX HAINX HRINX HIINX Harbor International Growth Fund HNGFX HAIGX HRIGX HIIGX Harbor International Small Cap Fund HNISX HAISX HRISX HIISX Harbor Overseas Fund HAORX HAOSX HAOAX HAONX Table of Contents Portfolios of Investments HARBOR DIVERSIFIED INTERNATIONAL ALL CAP FUND. ..... 1 HARBOR EMERGING MARKETS EQUITY FUND . .......... 8 HARBOR FOCUSED INTERNATIONAL FUND. ................................. 11 HARBOR GLOBAL LEADERS FUND. ................. 13 HARBOR INTERNATIONAL FUND . 15 HARBOR INTERNATIONAL GROWTH FUND . ........................ 21 HARBOR INTERNATIONAL SMALL CAP FUND. ................. 24 HARBOR OVERSEAS FUND . ............................................ 26 Notes to Portfolios of Investments ..................................... 31 Harbor Diversified International All Cap Fund PORTFOLIO OF INVESTMENTS—July 31, 2020 (Unaudited) Value, Cost, and Principal Amounts in Thousands COMMON STOCKS—96.4% COMMON STOCKS—Continued Shares Value Shares Value AEROSPACE & DEFENSE—0.7% BANKS—Continued 28,553 Airbus SE (France)* .............................. $ 2,090 236,142 Svenska Handelsbanken AB (Sweden) ............... $ -

Annual General Meeting of GN Store Nord A/S

Annual General Meeting of GN Store Nord A/S Wednesday, March 17, 2021, at 10:00 a.m. (CET) Co.reg. no. 24257843 TO THE SHAREHOLDERS OF GN STORE NORD A/S The Annual General Meeting will be held on Wednesday, March 17, 2021, at 10:00 a.m. (CET) as a fully electronic general meeting without physical attendance. Attendance, request for admission card(s) and voting The Board of Directors has decided that the Annual General Meeting will be held as a fully electronic general meeting with a view to protect participating shareholders’ health and safety in light of COVID-19. Any shareholder who wishes to attend may attend electronically only. Registration Shareholders must register for GN Store Nord A/S’ Annual General Meeting by requesting an admission card. Admission cards can be obtained through the Shareholder Portal hosted by Computershare A/S at www.computershare.dk (also accessible through the company’s website at www.gn.com/agm) or by phone +45 45 46 09 97. Shareholders may attend the Annual General Meeting together with one accompanying person (advisor or guest). Shareholders wishing to attend the Annual General Meeting with an accompanying person have to request an extra admission card. The deadline for ordering admission card(s) is Friday, March 12, 2021, at 11:59 p.m. (CET). Admission cards are issued electronically. The admission card(s) will be sent to the email address provided by the shareholder on the Shareholder Portal at www.computershare.dk. Participation at the Annual General Meeting Participation takes place through LUMI AGM which is accessible through a web browser. -

Vanguard Total World Stock Index Fund Annual Report October 31, 2020

Annual Report | October 31, 2020 Vanguard Total World Stock Index Fund See the inside front cover for important information about access to your fund’s annual and semiannual shareholder reports. Important information about access to shareholder reports Beginning on January 1, 2021, as permitted by regulations adopted by the Securities and Exchange Commission, paper copies of your fund’s annual and semiannual shareholder reports will no longer be sent to you by mail, unless you specifically request them. Instead, you will be notified by mail each time a report is posted on the website and will be provided with a link to access the report. If you have already elected to receive shareholder reports electronically, you will not be affected by this change and do not need to take any action. You may elect to receive shareholder reports and other communications from the fund electronically by contacting your financial intermediary (such as a broker-dealer or bank) or, if you invest directly with the fund, by calling Vanguard at one of the phone numbers on the back cover of this report or by logging on to vanguard.com. You may elect to receive paper copies of all future shareholder reports free of charge. If you invest through a financial intermediary, you can contact the intermediary to request that you continue to receive paper copies. If you invest directly with the fund, you can call Vanguard at one of the phone numbers on the back cover of this report or log on to vanguard.com. Your election to receive paper copies will apply to all the funds you hold through an intermediary or directly with Vanguard. -

ODNOS ČETRTOŠOLCEV DO MOBILNIH TELEFONOV Raziskovalna Naloga Področje: Sociologija

OŠ Brinje Grosuplje Ljubljanska cesta 40a ODNOS ČETRTOŠOLCEV DO MOBILNIH TELEFONOV Raziskovalna naloga Področje: Sociologija Avtorja: Lučka Perme, Liza Završan in Zoja Gal – Šehić; 4. b Mentorici: Vanja Resnik, Maja Zajec Grosuplje, marec 2020 1 KAZALO 1 UVOD _______________________________________________________________________ 3 2 TEORETIČNI DEL _______________________________________________________________ 4 2.1 KAJ JE TELEFON? __________________________________________________________ 4 2.2 ZGODOVINA TELEFONOV ___________________________________________________ 4 2. 3 SEVANJE MOBILNEGA TELEFONA _____________________________________________ 5 2. 4 MOBILNI TELEFONI V ŠOLI ___________________________________________________ 6 2. 5 ZASVOJENOST _____________________________________________________________ 7 2. 6 HIPOTEZE ________________________________________________________________ 8 3 EMPIRIČNI DEL ________________________________________________________________ 9 3. 1 METODA _________________________________________________________________ 9 3. 2 REZULTATI __________________________________________________________________ 9 4 ZAKLJUČEK __________________________________________________________________ 14 5 LITERATURA _________________________________________________________________ 15 6 PRILOGE ____________________________________________________________________ 16 2 POVZETEK To temo smo si izbrale, ker ima danes že praktično vsak človek svoj mobilni telefon, nas pa je zanimalo, kakšno je stanje pri učencih 4. razredov. V raziskavi -

5. on Being First

5. On Being First The postage stamp is a unique kind of sign, with an impressive capacity to convey a number of messages in a very confined space (Child, 2008). In the previous chapter I have been able to review the use of stamps to deliver political messages. In this chapter, I look at how the representation of scientists on stamps has developed over time and investigate examples of stamps being used as the vehicle to substantiate ‘firsts’ in science. On being first Robert Merton’s “Priorities in Scientific Discovery” (1957) discusses the way that science is structured, noting the importance attached to the date of a discovery and the world’s acknowledgement of the achievement. Disputes are commonplace regarding such recognition, and Merton states that it is more likely that the case will be argued by the institution than the scientist. The scientist will often accept that science is a developing understanding of the world and that many research projects are conducted in parallel. The establishment, here in the form of postal authorities, in some cases as an agency of government, enters the fray of controversy in the very public arena of stamp issue. Merton’s comments on being first are reiterated by Collins and Pinch: Moreover, the mass media may be used by scientists as platforms to assure their priority in discovery – a well known phenomenon in the sociology of science (Collins and Pinch, 1998, p. 142). Within the context of this study, I anticipate that it is a national institution, the postal authority, representing the aims and ambitions of the state, that chooses to honour specific scientists. -

Telephone Quiz: Questions and Answers

kupidonia.com Telephone Quiz: questions and answers Telephone Quiz: questions and answers - 1 / 4 kupidonia.com 1. What is telephone? A device that permits two or more users to conduct a conversation A system for the transmission and reception of images and sound An electronic device used to perform a remote operation on a machine 2. Who invented the world's first telephone? Antonio Meucci Elisha Gray Alexander Graham Bell 3. Who was the first to be granted a U.S. patent for the device that produces a clearly intelligible replication of the human voice? Charles Bourseul Alexander Graham Bell Innocenzo Manzetti 4. What are the essential elements of a telephone? Microphone and earphone Cable and electricity Buttons 5. In which year was the Advance Mobile Phone System (AMPS) launched? 1973 1970 Telephone Quiz: questions and answers - 2 / 4 kupidonia.com 1983 6. What has been the trend for mobile phones since 1999? Efficient phones Smartphones Special phones 7. When did the first successful telephone transmission using a liquid transmitter take place? January 30, 1877 February 19, 1876 March 10, 1876 8. What is a lineman's handset? A telephone that allows long-distance calls A device used to repair the phone A special type of telephone used by technicians for installing and testing local loop telephone lines 9. In telecommunications, what does POTS mean? Permanent Old Telephone Service Plain Old Telephone Service Permanent Out Telephone Services 10. When was the transistor invented? 1974 1947 1946 Telephone Quiz: questions and answers - 3 / 4 kupidonia.com Telephone Quiz: questions and answers Right answers 1. -

Association Des Amis Des Cables Sous-Marins Bulletin N° 51

ASSOCIATION DES AMIS DES CABLES SOUS-MARINS Le NC Antonio MEUCCI à La Seyne en août 2014 (G Fouchard) BULLETIN N° 51 – FEVRIER 2016 1 SOMMAIRE NUMERO 51 – FEVRIER 2016 Articles Auteurs Pages Couverture : Le NC Meucci à La Seyne sur Mer Rédaction 1 Sommaire Rédaction 2 Le billet du Président A. Van Oudheusden 3 La lettre du trésorier Gérard Fouchard 4 Undersea Fiber Communication Systems José Chesnoy 5 Le NC Meucci et les mensonges de l’histoire Rédaction 6 La technologie du futur des câbles sous marins José Chesnoy 10 L’actualité des câbles sous-marins Loic Le Fur 20 Les sémaphores de la Marine Yves Lecouturier 23 Gustave Ferrié et la radio pendant la Grande Guerre Gérard Fouchard 31 Paul Langevin à Toulon pendant la grande guerre Gérard Fouchard 39 Le point de vue de Pierre Suard Pierre Suard 45 Hommage à Alain Bacquey Jocelyne Yépès 46 Hommage à Marcel Ferrara J. L Bricout 47 Hommage à Jean Le Tiec Christian Delanis 48 Hommage à René Salvador Gérard Fouchard 49 FIN DE VOTRE ABONNEMENT AU BULLETIN Le numéro 50 devait être le dernier bulletin mais l’actualité, la technologie et les témoignages sur la guerre de 1914-1918 permettent l’édition plusieurs bulletins complémentaires. La trésorerie de l’association le permet. Je vous rappelle que la cotisation annuelle est de 5 euros. Seule une adhésion à jour vous permet recevoir le bulletin. Gérard Fouchard - Trésorier de l’AACSM - 40 Quai Hoche -83500 LA SEYNE SUR MER Site de l’association : www. Cablesm.fr 2 LE BILLET DU PRESIDENT Alain Van Oudheusden Je tiens à présenter à tous les adhérents, au nom du Bureau, mes meilleurs vœux à l’aube de 2016 et ce nouveau bulletin. -

INNOVATION ECONOMICS This Page Intentionally Left Blank Robert D

INNOVATION ECONOMICS This page intentionally left blank Robert D. Atkinson and Stephen J. Ezell Innovation Economics The Race for Global Advantage new haven and london Published with assistance from the foundation established in memory of Philip Hamilton McMillan of the Class of 1894, Yale College. Copyright © 2012 by Robert D. Atkinson and Stephen J. Ezell. All rights reserved. This book may not be reproduced, in whole or in part, including illustrations, in any form (beyond that copying permitted by Sections 107 and 108 of the U.S. Copyright Law and except by reviewers for the public press), without written permission from the publishers. Yale University Press books may be purchased in quantity for educational, business, or promotional use. For information, please e-mail [email protected] (U.S. offi ce) or [email protected] (U.K. offi ce). Set in Scala type by Westchester Book Group Printed in the United States of America Library of Congress Cata loging- in- Publication Data Atkinson, Robert D. Innovation economics : the race for global advantage / Robert D. Atkinson and Stephen J. Ezell. p. cm. Includes bibliographical references and index. ISBN 978- 0- 300- 16899- 0 (cloth : alk. paper) 1. Technological innovations— Economic aspects— United States. 2. Technological innovations— Economic aspects. 3. Diff usion of innovations— United States. 4. Industrial policy— United States. I. Ezell, Stephen J. II. Title. HC110.T4 A8187 2012 338'.0640973— dc23 2012006642 A cata logue record for this book is available from the British Library. This paper meets the requirements of ANSI/NISO Z39.48– 1992 (Permanence of Paper).