Sco Contro Linux 26-3-04

Total Page:16

File Type:pdf, Size:1020Kb

Load more

Recommended publications

-

Technical White Paper

Uniform Driver Interface Introduction to UDI Version 1.0 Technical White Paper http://www.project-UDI.org Introduction to UDI Abstract The Uniform Driver Interface (UDI) allows device drivers to be portable across both hardware platforms and operating systems without any changes to the driver source. With the participation of multiple operating system (OS), platform and device hardware vendors, UDI is the first interface that is likely to achieve such portability on a wide scale. UDI provides an encapsulating environment for drivers with well-defined interfaces which isolate drivers from OS policies and from platform and I/O bus dependencies. This allows driver development to be totally independent of OS development. In addition, the UDI architecture insulates drivers from platform specifics such as byte-ordering, DMA implications, multi-processing, interrupt implementations and I/O bus topologies. The formal UDI specifications are currently available from the Project UDI web page (http://www.project-UDI.org). Introduction to UDI - Version 1.0 - 8/31/99 i Preface Copyright Notice Copyright © 1999 Adaptec, Inc; Compaq Computer Corporation; Hewlett-Packard Company; International Business Machines Corporation; Interphase Corporation; Lockheed Martin Corporation; The Santa Cruz Operation, Inc; SBS Technologies, Inc; Sun Microsystems (“copyright holders”). All Rights Reserved. This document and other documents on the Project UDI web site (www.project-UDI.org) are provided by the copyright holders under the following license. By obtaining, using and/or copying this document, or the Project UDI document from which this statement is linked, you agree that you have read, understood, and will comply with the following terms and conditions: Permission to use, copy, and distribute the contents of this document, or the Project UDI document from which this statement is linked, in any medium for any purpose and without fee or royalty is hereby granted, provided that you include all of the following on ALL copies of the document, or portions thereof, that you use: 1. -

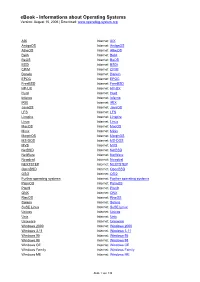

Ebook - Informations About Operating Systems Version: August 15, 2006 | Download

eBook - Informations about Operating Systems Version: August 15, 2006 | Download: www.operating-system.org AIX Internet: AIX AmigaOS Internet: AmigaOS AtheOS Internet: AtheOS BeIA Internet: BeIA BeOS Internet: BeOS BSDi Internet: BSDi CP/M Internet: CP/M Darwin Internet: Darwin EPOC Internet: EPOC FreeBSD Internet: FreeBSD HP-UX Internet: HP-UX Hurd Internet: Hurd Inferno Internet: Inferno IRIX Internet: IRIX JavaOS Internet: JavaOS LFS Internet: LFS Linspire Internet: Linspire Linux Internet: Linux MacOS Internet: MacOS Minix Internet: Minix MorphOS Internet: MorphOS MS-DOS Internet: MS-DOS MVS Internet: MVS NetBSD Internet: NetBSD NetWare Internet: NetWare Newdeal Internet: Newdeal NEXTSTEP Internet: NEXTSTEP OpenBSD Internet: OpenBSD OS/2 Internet: OS/2 Further operating systems Internet: Further operating systems PalmOS Internet: PalmOS Plan9 Internet: Plan9 QNX Internet: QNX RiscOS Internet: RiscOS Solaris Internet: Solaris SuSE Linux Internet: SuSE Linux Unicos Internet: Unicos Unix Internet: Unix Unixware Internet: Unixware Windows 2000 Internet: Windows 2000 Windows 3.11 Internet: Windows 3.11 Windows 95 Internet: Windows 95 Windows 98 Internet: Windows 98 Windows CE Internet: Windows CE Windows Family Internet: Windows Family Windows ME Internet: Windows ME Seite 1 von 138 eBook - Informations about Operating Systems Version: August 15, 2006 | Download: www.operating-system.org Windows NT 3.1 Internet: Windows NT 3.1 Windows NT 4.0 Internet: Windows NT 4.0 Windows Server 2003 Internet: Windows Server 2003 Windows Vista Internet: Windows Vista Windows XP Internet: Windows XP Apple - Company Internet: Apple - Company AT&T - Company Internet: AT&T - Company Be Inc. - Company Internet: Be Inc. - Company BSD Family Internet: BSD Family Cray Inc. -

Caldera Systems to Acquire Sco Server Software

CALDERA SYSTEMS TO ACQUIRE SCO SERVER SOFTWARE AND PROFESSIONAL SERVICESDIVISIONS, PROVIDING WORLD'S LARGEST LINUX /UNIX CHANNEL Submitted by: Archetype (Text100) Wednesday, 2 August 2000 Offers First Open Internet Platform, Embracing Open Access to Linux and UNIX Technologies OREM, UT - August 2, 2000 - Caldera Systems, Inc., (Nasdaq: CALD), a "Linux for Business" leader and The Santa Cruz Operation, Inc., (SCO) (Nasdaq: SCOC), the world's leading provider of UNIX operating systems, today announced that Caldera Systems has entered into an agreement to acquire the SCO Server Software Division and the Professional Services Division. The Professional Services Division will operate as a separate business unit of Caldera, to provide services to meet the Internet and eBusiness infrastructure needs of customers. The new company will offer the industry's first comprehensive Open Internet Platform (OIP) combining Linux and UNIX server solutions and services globally. The OIP provides commercial customers and developers with a single platform that can scale from the thinnest of clients to the clustering needs of the largest data center. The Open Internet Platform combines the robust scalability of the UNIX system with the low-cost, developer-accepted Linux operating system. The products, solutions, and services developed for the Open Internet Platform will be available through more than 15,000 partners worldwide. Details of the Agreement Caldera Systems, Inc. will form a new holding company, Caldera, Inc., to acquire assets from the SCO Server Software Division plus the SCO Professional Services Division, including a highly skilled workforce, products and channel resources. Caldera, Inc. will have exclusive distribution rights for the SCO OpenServer product line, and is fully committed to servicing and supporting the SCO OpenServer customer base. -

When C2 Is on the PO

In the Public Interest Doing Business with Governments When C2 is on the PO If you sell to the federal government, Orange Book was issued first in August 1983 and in December 1985 was reissued there is a good chance that your as a Department of Defense standard product will have to run on a (DOD 5200.28-STD). The Orange Book then became refer- trusted system. enced as a mandatory requirement for operating systems delivered to DOD. Once that happened, anyone who sold an operating system to DOD had to implement a trusted system. This forced firms, such as DEC, Hewlett-Packard, IBM onsider this scenario: Your firm’s Taken together, there are seven levels (in and others, to develop trusted versions of marketing efforts have finally suc- decreasing order of security): A1, B3, B2, their respective operating systems. This Cceeded in penetrating a large fed- B1, C2, C1 and D. The technical attribut- concept has moved beyond DOD, and eral agency. The potential for significant es of each are detailed in the Orange currently many civilian agencies, such as sales from this organization is large. Just Book, which is described below. the IRS, the Department of Agriculture, as you begin to count your revenue (or U.S. Customs and others, require a trust- your commission check if you’re the sales By the Book ed operating system on many if not all of person for this account), your prospect The National Computer Security Center their operating system purchases. While asks, “Your software does run on a C2 sys- (NCSC) evaluates the security features of this often does not include desktop oper- tem, doesn’t it?” trusted products against established tech- ating systems such as DOS and Windows, You answer, “Huh?” This might not be nical standards and criteria. -

Twenty Years of Berkeley Unix : from AT&T-Owned to Freely

Twenty Years of Berkeley Unix : From AT&T-Owned to Freely Redistributable Marshall Kirk McKusick Early History Ken Thompson and Dennis Ritchie presented the first Unix paper at the Symposium on Operating Systems Principles at Purdue University in November 1973. Professor Bob Fabry, of the University of California at Berkeley, was in attendance and immediately became interested in obtaining a copy of the system to experiment with at Berkeley. At the time, Berkeley had only large mainframe computer systems doing batch processing, so the first order of business was to get a PDP-11/45 suitable for running with the then-current Version 4 of Unix. The Computer Science Department at Berkeley, together with the Mathematics Department and the Statistics Department, were able to jointly purchase a PDP-11/45. In January 1974, a Version 4 tape was delivered and Unix was installed by graduate student Keith Standiford. Although Ken Thompson at Purdue was not involved in the installation at Berkeley as he had been for most systems up to that time, his expertise was soon needed to determine the cause of several strange system crashes. Because Berkeley had only a 300-baud acoustic-coupled modem without auto answer capability, Thompson would call Standiford in the machine room and have him insert the phone into the modem; in this way Thompson was able to remotely debug crash dumps from New Jersey. Many of the crashes were caused by the disk controller's inability to reliably do overlapped seeks, contrary to the documentation. Berkeley's 11/45 was among the first systems that Thompson had encountered that had two disks on the same controller! Thompson's remote debugging was the first example of the cooperation that sprang up between Berkeley and Bell Labs. -

The Implications of Incumbent Intellectual Property

THE IMPLICATIONS OF INCUMBENT INTELLECTUAL PROPERTY STRATEGIES FOR OPEN SOURCE SOFTWARE SUCCESS AND COMMERCIALIZATION A Dissertation Presented to The Academic Faculty by Wen Wen In Partial Fulfillment of the Requirements for the Degree Doctor of Philosophy in the School of College of Management Georgia Institute of Technology August 2012 THE IMPLICATIONS OF INCUMBENT INTELLECTUAL PROPERTY STRATEGIES FOR OPEN SOURCE SOFTWARE SUCCESS AND COMMERCIALIZATION Approved by: Dr. Chris Forman, Advisor Dr. Sandra Slaughter College of Management College of Management Georgia Institute of Technology Georgia Institute of Technology Dr. Marco Ceccagnoli Dr. D.J. Wu College of Management College of Management Georgia Institute of Technology Georgia Institute of Technology Dr. Dan Breznitz Dr. Ram Chellappa College of Management Goizueta Business School Georgia Institute of Technology Emory Unive rsity Date Approved: June 18, 2012 To Mom, Dad, and Xihao ACKNOWLEDGEMENTS First of all, I sincerely thank Chris Forman for being a great advisor and mentor. This dissertation would not have been possible without his guidance. I owe him a great debt of gratitude for his generous support and boundless patience throughout the dissertation process. I am honored to follow in his footsteps to always strive to identify important research questions and conduct rigorous research. I am also indebted to the constructive advice and insights of my committee members, Sandra Slaughter, Marco Ceccagnoli, DJ Wu, Dan Breznitz, and Ram Chellappa. Their sage counsel along the course of this dissertation has both enriched my research in Information Systems and cultivated my interdisciplinary knowledge and skills. I also gratefully acknowledge the enormous support from the entire faculty of the Information Technology Management group and the Scheller College of Business at Georgia Tech. -

Open Source Legal Risk Management in the Enterprise, Version 1.2 - 2 of 7

Open Source Legal Risk Management in the Enterprise, Version 1.2 OPTAROS WHITE PAPER Realize the Benefits of Open Source Open Source Legal Risk Management in the Enterprise, Version 1.2 - 2 of 7 Table of Contents Introduction ..................................................................................................................................... 2 SCO Group vs. IBM............................................................................................................................ 2 License Management and Compliance .................................................................................................. 3 Patents and Property ......................................................................................................................... 4 Indemnification and Insurance ............................................................................................................ 5 Summary......................................................................................................................................... 6 About the Author Stephen Walli........................................................................................................... 7 About Optaros .................................................................................................................................. 7 Introduction There is sometimes confusion about how legally risky using free and open source software (FOSS) can be in the enterprise. These concerns center around: ♦ the SCO Group vs. IBM lawsuit, ♦ -

United States Court of Appeals for the FOURTH CIRCUIT

Case: 10-1482 Document: 35 Date Filed: 09/17/2010 Page: 1 No. 10-1482 IN THE United States Court of Appeals FOR THE FOURTH CIRCUIT dNOVELL, INCORPORATED, Plaintiff-Appellant, —v.— MICROSOFT CORPORATION, Defendant-Appellee. ON APPEAL FROM THE UNITED STATES DISTRICT COURT FOR THE DISTRICT OF MARYLAND BRIEF OF APPELLEE MICROSOFT CORPORATION RICHARD J. WALLIS DAVID B.TULCHIN STEVEN J. AESCHBACHER Counsel of Record MICROSOFT CORPORATION STEVEN L. HOLLEY One Microsoft Way SULLIVAN & CROMWELL LLP Redmond, Washington 98052 125 Broad Street (425) 882-8080 New York, New York 10004 (212) 558-4000 G. S TEWART WEBB VENABLE LLP 750 East Pratt Street, Suite 900 Baltimore, Maryland 21202 (410) 244-7400 Attorneys for Microsoft Corporation September 17, 2010 Case: 10-1482 Document: 35 Date Filed: 09/17/2010 Page: 2 UNITED STATES COURT OF APPEALS FOR THE FOURTH CIRCUIT DISCLOSURE OF CORPORATE AFFILIATIONS AND OTHER INTERESTS Only one form needs to be completed for a party even if the party is represented by more than one attorney. Disclosures must be filed on behalf of all parties to a civil, agency, bankruptcy or mandamus case. Corporate defendants in a criminal or post-conviction case and corporate amici curiae are required to file disclosure statements. Counsel has a continuing duty to update this information. No. _______ Caption: __________________________________________________ Pursuant to FRAP 26.1 and Local Rule 26.1, ______________________ who is _______________________, makes the following disclosure: (name of party/amicus) (appellant/appellee/amicus) 1. Is party/amicus a publicly held corporation or other publicly held entity? YES NO 2. Does party/amicus have any parent corporations? YES NO If yes, identify all parent corporations, including grandparent and great-grandparent corporations: 3. -

Engineering Law and Ethics

ENSC 406 Software, Computer and Internet Ethics Bob Gill, P.Eng., FEC, smIEEE May 15th 2017 1 Topics Covered What is Open Source Software? A One-Slide History of Open Source Software The Open Source Development Model Why Companies Use (and Don’t Use) Open Source Software Open Source Licensing Strategies Open Source Licenses and “Copyleft” Open Source Issues in Corporate Transactions Relevant Cases and Disputes Open source vs. Freeware vs. Shareware Site Licensing Software Maintenance Computer and Internet Ethics 2 What is Open Source Software? Open Source software is software licensed under an agreement that conforms to the Open Source Definition Access to Source Code Freedom to Redistribute Freedom to Modify Non-Discriminatory Licensing (licensee/product) Integrity of Authorship Redistribution in accordance with the Open Source License Agreement 3 What is Open Source Software? Any developer/licensor can draft an agreement that conforms to the OSD, though most licensors use existing agreements GNU Public License (“GPL”) Lesser/Library GNU Public License (“LGPL”) Mozilla Public License Berkeley Software Distribution license (“BSD”) Apache Software License MIT – X11 License See complete list at www.opensource.org/licenses 4 Examples of Open Source Software Linux (operating system kernel – substitutes for proprietary UNIX) Apache Web Server (web server for UNIX systems) MySQL(Structured Query Language – competes with Oracle) Cloudscape, Eclipse (IBM contributions) OpenOffice(Microsoft Office Alternate) SciLab, -

Motivations of Participating in Open Source Projects

Proceedings of the 34th Hawaii International Conference on System Sciences - 2001 Working for Free? – Motivations of Participating in Open Source Projects Alexander Hars Shaosong Ou IOM Department IOM Department Marshall School of Business Marshall School of Business University of Southern California University of Southern California [email protected] [email protected] Abstract the public, including the right to use, to redistribute and to The success of the Linux operating system has modify the software free of charge. This is a direct demonstrated the viability of an alternative form of challenge to the established assumptions about software software development – open source software – that markets that threatens the position of commercial challenges traditional assumptions about software software vendors. markets. Understanding what drives open source The open source phenomenon raises many interesting developers to participate in open source projects is questions. Its proponents regard it as a paradigmatic crucial for assessing the impact of open source software. change where the economics of private goods built on the This article identifies two broad types of motivations that scarcity of resources are replaced by the economics of account for their participation in open source projects. public goods where scarcity is not an issue. Critics argue The first category includes internal factors such as that open source software will always be relegated to intrinsic motivation and altruism, and the second niche areas, that it cannot compete with their commercial category focuses on external rewards such as expected opponents in terms of product stability and reliability future returns and personal needs. This article also [15], and that open source projects lack the capability to reports the results of a survey administered to open innovate. -

Free Webinar Training

SCO_webinar.qxd 6/5/06 3:03 pm Page 1 FREE WEBINAR TRAINING Learn from the Experts. FREE TRAINING Considering upgrading your customer base to OpenServer 6 or UnixWare 7.1.4 but uneasy that you may introduce risk and create problems, including downtime for your loyal customer base? SCO would like to help by offering free, technical training. Learn from the EXPERTS. Two of the top SCO engineers have created a series of technical webinars to show you how easy it is to upgrade your customers to OpenServer 6 or UnixWare 7.1.4. And you are invited to attend. The Web seminar topics include: > Running Third-Party Applications on OpenServer 6 SCO® OpenServer™ is the applications > Best Practices in Upgrading to OpenServer 6 for Developers platform chosen by computer professionals > Best Practices in Upgrading to OpenServer 6 for System Administrators for reliable, stable, and secure deployment on Intel and compatible computer systems. > Upgrading to UnixWare 7.1.4 Now, with the release of SCO OpenServer 6 these attributes have been refined to meet COME TO SCO FORUM 2006 the challenges of a global economy. The Forum 2006 is coming! You are invited to SCO Forum 2006, greatest improvements in OpenServer 6 at the Mirage Hotel in Las Vegas, August 6-9, 2006. include multi-threaded application support, Keynotes, industry experts, strategies, directions, and birds- large file support (up to 1 terabyte), and an of-a-feather get-togethers will punctuate this hard-hitting updated look and feel. With the introduction conference filled with eye-opening technical breakout ses- of the SVR5 kernel technology, SCO sions on SCO UNIX, SCAMP, HA Clusters, On-Line Data OpenServer 6 customers have reported Manager and Mirroring, SOA, and Digital Mobile Services. -

Insight MFR By

Manufacturers, Publishers and Suppliers by Product Category 11/6/2017 10/100 Hubs & Switches ASCEND COMMUNICATIONS CIS SECURE COMPUTING INC DIGIUM GEAR HEAD 1 TRIPPLITE ASUS Cisco Press D‐LINK SYSTEMS GEFEN 1VISION SOFTWARE ATEN TECHNOLOGY CISCO SYSTEMS DUALCOMM TECHNOLOGY, INC. GEIST 3COM ATLAS SOUND CLEAR CUBE DYCONN GEOVISION INC. 4XEM CORP. ATLONA CLEARSOUNDS DYNEX PRODUCTS GIGAFAST 8E6 TECHNOLOGIES ATTO TECHNOLOGY CNET TECHNOLOGY EATON GIGAMON SYSTEMS LLC AAXEON TECHNOLOGIES LLC. AUDIOCODES, INC. CODE GREEN NETWORKS E‐CORPORATEGIFTS.COM, INC. GLOBAL MARKETING ACCELL AUDIOVOX CODI INC EDGECORE GOLDENRAM ACCELLION AVAYA COMMAND COMMUNICATIONS EDITSHARE LLC GREAT BAY SOFTWARE INC. ACER AMERICA AVENVIEW CORP COMMUNICATION DEVICES INC. EMC GRIFFIN TECHNOLOGY ACTI CORPORATION AVOCENT COMNET ENDACE USA H3C Technology ADAPTEC AVOCENT‐EMERSON COMPELLENT ENGENIUS HALL RESEARCH ADC KENTROX AVTECH CORPORATION COMPREHENSIVE CABLE ENTERASYS NETWORKS HAVIS SHIELD ADC TELECOMMUNICATIONS AXIOM MEMORY COMPU‐CALL, INC EPIPHAN SYSTEMS HAWKING TECHNOLOGY ADDERTECHNOLOGY AXIS COMMUNICATIONS COMPUTER LAB EQUINOX SYSTEMS HERITAGE TRAVELWARE ADD‐ON COMPUTER PERIPHERALS AZIO CORPORATION COMPUTERLINKS ETHERNET DIRECT HEWLETT PACKARD ENTERPRISE ADDON STORE B & B ELECTRONICS COMTROL ETHERWAN HIKVISION DIGITAL TECHNOLOGY CO. LT ADESSO BELDEN CONNECTGEAR EVANS CONSOLES HITACHI ADTRAN BELKIN COMPONENTS CONNECTPRO EVGA.COM HITACHI DATA SYSTEMS ADVANTECH AUTOMATION CORP. BIDUL & CO CONSTANT TECHNOLOGIES INC Exablaze HOO TOO INC AEROHIVE NETWORKS BLACK BOX COOL GEAR EXACQ TECHNOLOGIES INC HP AJA VIDEO SYSTEMS BLACKMAGIC DESIGN USA CP TECHNOLOGIES EXFO INC HP INC ALCATEL BLADE NETWORK TECHNOLOGIES CPS EXTREME NETWORKS HUAWEI ALCATEL LUCENT BLONDER TONGUE LABORATORIES CREATIVE LABS EXTRON HUAWEI SYMANTEC TECHNOLOGIES ALLIED TELESIS BLUE COAT SYSTEMS CRESTRON ELECTRONICS F5 NETWORKS IBM ALLOY COMPUTER PRODUCTS LLC BOSCH SECURITY CTC UNION TECHNOLOGIES CO FELLOWES ICOMTECH INC ALTINEX, INC.