Rozprawa Doktorska

Total Page:16

File Type:pdf, Size:1020Kb

Load more

Recommended publications

-

Megui) Recommended Fix: Download Here

Join Forum | Login | Today's Posts | Tutorials | Windows 10 Forum | Windows 8 Forum Windows 7 Help Forums Windows 7 help and support Tutorials » Windows 7: Video Encoding x264 (MeGUI) Recommended Fix: Download Here Page 1 of 3 1 2 3 > Video Encoding (Using MeGUI x264 Encoder) MeGUI x264 Video Encoding Published by Wishmaster 15 Aug 2010 --How to Setup & Encode Content with MeGUI x264 Published by Encoder-- This tutorial will show you how to use MeGUI to create a MP4 or MKV file for your Media Center collection, from your legally owned DVD collection. Wishmaster I will not cover how to decrypt. This tutorial will be in 2 parts: Part 1: Installing,setting up,and configuring everything needed as well as the configuring the encoder itself. Part 2: The actual encoding process. Theres alot of info. to cover so lets get started. Step 1: The Essential Tools & Utilities 1) Shark007's Codec pack (optional) If you plan on using WMC for playback, and wish to use FFDshow as the decoder, you will need the 64bit add on as well. However, for the purposes of MeGUI, only the 32bit package is needed. [Please Note] You do not actually need any 3rd party Codecs such as FFDShow or Sharks codec pack. Both DVD and BluRay can be indexed and encoded with built in codecs. Extracting BluRay video streams to MKV format is the easiest way to work with them. You will need Haali splitter for these MKVs but if using Shark007s package, it is included.. You will need it only if you decide not to use this codec package. -

Forcepoint DLP Supported File Formats and Size Limits

Forcepoint DLP Supported File Formats and Size Limits Supported File Formats and Size Limits | Forcepoint DLP | v8.8.1 This article provides a list of the file formats that can be analyzed by Forcepoint DLP, file formats from which content and meta data can be extracted, and the file size limits for network, endpoint, and discovery functions. See: ● Supported File Formats ● File Size Limits © 2021 Forcepoint LLC Supported File Formats Supported File Formats and Size Limits | Forcepoint DLP | v8.8.1 The following tables lists the file formats supported by Forcepoint DLP. File formats are in alphabetical order by format group. ● Archive For mats, page 3 ● Backup Formats, page 7 ● Business Intelligence (BI) and Analysis Formats, page 8 ● Computer-Aided Design Formats, page 9 ● Cryptography Formats, page 12 ● Database Formats, page 14 ● Desktop publishing formats, page 16 ● eBook/Audio book formats, page 17 ● Executable formats, page 18 ● Font formats, page 20 ● Graphics formats - general, page 21 ● Graphics formats - vector graphics, page 26 ● Library formats, page 29 ● Log formats, page 30 ● Mail formats, page 31 ● Multimedia formats, page 32 ● Object formats, page 37 ● Presentation formats, page 38 ● Project management formats, page 40 ● Spreadsheet formats, page 41 ● Text and markup formats, page 43 ● Word processing formats, page 45 ● Miscellaneous formats, page 53 Supported file formats are added and updated frequently. Key to support tables Symbol Description Y The format is supported N The format is not supported P Partial metadata -

PLNY TEXT (3.066Mb)

České Učení Vysoké Technické v Praze Fakulta elektrotechnická Katedra elektromagnetického pole Hodnocení kvality zvuku v systémech digitálního rozhlasového vysílání Audio Quality Assessment of Digital Radio Broadcasting Systems diplomová práce Adam Bartyzal Studijní obor: Rádiová a optická technika Praha, Květen 2019 Vedoucí práce: Ing. Karel Ulovec, Ph.D. Katedra radioelektroniky Fakulta elektrotechnická České Učení Vysoké Technické v Praze Technická 2 160 00 Praha 6 Česká Republika Copyright © 2019 Adam Bartyzal ii ZADÁNÍ DIPLOMOVÉ PRÁCE I. OSOBNÍ A STUDIJNÍ ÚDAJE Příjmení: Bartyzal Jméno: Adam Osobní číslo: 425043 Fakulta/ústav: Fakulta elektrotechnická Zadávající katedra/ústav: Katedra elektromagnetického pole Studijní program: Elektronika a komunikace Studijní obor: Rádiová a optická technika II. ÚDAJE K DIPLOMOVÉ PRÁCI Název diplomové práce: Hodnocení kvality zvuku v systémech digitálního rozhlasového vysílání Název diplomové práce anglicky: Audio Quality Assessment of Digital Radio Broadcasting Systems Pokyny pro vypracování: Uveďte stručný přehled metod pro hodnocení kvality zvukového signálu. Zabývejte se podrobněji metodami s ohledem na možné využití v systémech digitálního rozhlasového vysílání Digital Audio Broadcasting a Digital Radio Mondiale. Připravte, realizujte a vyhodnoťte poslechový test. Zdrojové kódování testovaných vzorků volte s ohledem na použití v uvedených systémech digitálního rozhlasového vysílání. Vzorky připravené pro poslechový test vyhodnoťte také dostupnými objektivními metrikami. Posuďte vhodnost použití objektivních metrik jednak s ohledem na výsledky poslechového testu a jednak s ohledem na výsledky pro různé metody komprese bitového toku použité při zdrojovém kódování. Vybranou objektivní metodu využijte pro vyhodnocení kvality zvuku v systémech digitálního rozhlasového vysílání. Posuďte dosažitelnou kvalitu zvuku v závislosti na rychlosti bitového toku přenášeného zvukového signálu pro různé metody komprese. Seznam doporučené literatury: [1] POCTA, P., BEERENDS, J. -

Das Encodingwissen 2008-02-02.Pdf

Brother John Das Encodingwissen DVD-Backup nach MPEG-4 Revision 220 vom 2. Februar 2008 http://encodingwissen.de Revision 220 Inhalt Inhalt Vorwort und Wegweiser ..................................................................................... VI Philosophie des Encodingwissens ..................................................................... VIII Teil A Hintergrundwissen ...................................................................... 1 A.1 Grundlagen ....................................................................................... 3 A.1.1 Der Nutzen der Kompression .............................................................. 3 A.1.2 Die Videokompression ......................................................................... 6 A.1.2.1 Intraframe-Kompression .............................................................................. 6 A.1.2.2 Interframe-Kompression .............................................................................. 10 A.1.3 Die Audiokompression ......................................................................... 13 A.1.4 Bestandteile eines Films ....................................................................... 16 A.1.5 Der Ablauf eines Encodings Schritt für Schritt ..................................... 19 A.2 Der Formatedschungel .................................................................. 22 A.2.1 Video- und Audioformate ..................................................................... 22 A.2.2 Das Format der DVD ........................................................................... -

Audio Signal Representations for Indexing in the Transform Domain Emmanuel Ravelli, Gael Richard, Laurent Daudet

Audio signal representations for indexing in the transform domain Emmanuel Ravelli, Gael Richard, Laurent Daudet To cite this version: Emmanuel Ravelli, Gael Richard, Laurent Daudet. Audio signal representations for indexing in the transform domain. IEEE Transactions on Audio, Speech and Language Processing, Institute of Elec- trical and Electronics Engineers, 2010. hal-02652798 HAL Id: hal-02652798 https://hal.archives-ouvertes.fr/hal-02652798 Submitted on 29 May 2020 HAL is a multi-disciplinary open access L’archive ouverte pluridisciplinaire HAL, est archive for the deposit and dissemination of sci- destinée au dépôt et à la diffusion de documents entific research documents, whether they are pub- scientifiques de niveau recherche, publiés ou non, lished or not. The documents may come from émanant des établissements d’enseignement et de teaching and research institutions in France or recherche français ou étrangers, des laboratoires abroad, or from public or private research centers. publics ou privés. 1 Audio signal representations for indexing in the transform domain Emmanuel Ravelli, Ga¨el Richard, Senior Member, IEEE, and Laurent Daudet, Member, IEEE Abstract—Indexing audio signals directly in the transform called Advanced Audio Coding (AAC), was first introduced in domain can potentially save a significant amount of computation the MPEG-2 standard [2] in 1997 and included in the MPEG- when working on a large database of signals stored in a 4 standard [3] in 1999. AAC is based on a pure MDCT lossy compression format, without having to fully decode the signals. Here, we show that the representations used in standard (without PQF filterbank), an improved encoding algorithm, transform-based audio codecs (e.g. -

IDOL Keyview Filter SDK 12.1 Java Programming Guide

KeyView Software Version 12.1 Filter SDK Java Programming Guide Document Release Date: October 2018 Software Release Date: October 2018 Filter SDK Java Programming Guide Legal notices Copyright notice © Copyright 2016-2018 Micro Focus or one of its affiliates. The only warranties for products and services of Micro Focus and its affiliates and licensors (“Micro Focus”) are set forth in the express warranty statements accompanying such products and services. Nothing herein should be construed as constituting an additional warranty. Micro Focus shall not be liable for technical or editorial errors or omissions contained herein. The information contained herein is subject to change without notice. Documentation updates The title page of this document contains the following identifying information: l Software Version number, which indicates the software version. l Document Release Date, which changes each time the document is updated. l Software Release Date, which indicates the release date of this version of the software. You can check for more recent versions of a document through the MySupport portal. Many areas of the portal, including the one for documentation, require you to sign in with a Software Passport. If you need a Passport, you can create one when prompted to sign in. Additionally, if you subscribe to the appropriate product support service, you will receive new or updated editions of documentation. Contact your Micro Focus sales representative for details. Support Visit the MySupport portal to access contact information and details about the products, services, and support that Micro Focus offers. This portal also provides customer self-solve capabilities. It gives you a fast and efficient way to access interactive technical support tools needed to manage your business. -

Nero Soundtrax

Manual Nero SoundTrax Copyright and Trademark Information This document and all its contents herein are subject to and protected by international copyright and other intellectual property rights and are the property of Nero AG and its subsidiaries, affiliates or licensors. All rights reserved. No part of this document may be reproduced, transmitted or transcribed without the express written permission of Nero AG. All trade names and trademarks and/or service marks are the property of their respective owners. The trademarks mentioned are expressly named for information purposes only. Nero AG rejects any claims that transcend the clauses of the guarantee rights to the fullest extent. Nero AG does not undertake any liability for the correctness of the content of this document. The contents of the software supplied, as well as of this document, may be changed without prior warning. Some applications of the Nero Suites require technologies developed by third-party manufac- turers. Some of these are included as a trial version in this suite. These technologies need to be activated online (free of charge) or by sending an activation fax to have unlimited use of the version. Nero will then undertake to release the data necessary to activate technologies licensed by third-party manufacturers for unlimited use with Nero 11 or Nero 11 Platinum. It is therefore necessary to have an Internet connection or a fax machine. Unless you own the copyright or have permission from the copyright owner, you may be violating national or international copyright laws and be subject to payment of damages and other remedies, if you duplicate, reproduce, modify, or distribute copyrighted material. -

Departamento De Eléctrica Y Electrónica

DEPARTAMENTO DE ELÉCTRICA Y ELECTRÓNICA CARRERA DE INGENIERÍA EN ELECTRÓNICA Y TELECOMUNICACIONES PROYECTO DE GRADO PREVIO A LA OBTENCIÓN DEL TÍTULO DE INGENIERO ELECTRÓNICO EN TELECOMUNICACIONES AUTOR: ARMIJOS SANTAMARÍA, MARCO ANDRÉS TEMA: “DESARROLLO DE UN CODIFICADOR MPEG-4 AAC/TS UTILIZANDO MATLAB” DIRECTOR: DR. OLMEDO, GONZALO CODIRECTOR: ING. ACOSTA, FREDDY SANGOLQUÍ, JULIO 2015 i UNIVERSIDAD DE LAS FUERZAS ARMADAS – ESPE INGENIERÍA EN ELECTRÓNICA Y TELECOMUNICACIONES CERTIFICADO Dr. Olmedo, Gonzalo Ing. Acosta, Freddy CERTIFICAN Que el trabajo titulado “DESARROLLO DE UN CODIFICADOR MPEG-4 AAC/TS UTILIZANDO MATLAB”, ha sido guiado y revisado periódicamente y cumple normas estatutarias establecidas por la ESPE, en el reglamento de estudiantes de la Universidad de las Fuerzas Armadas. Este trabajo consta de un documento empastado y un disco compacto el cual contiene los archivos en formato de documento portátil (pdf). Sangolquí, 10 de julio de 2015. ii UNIVERSIDAD DE LAS FUERZAS ARMADAS – ESPE INGENIERÍA EN ELECTRÓNICA Y TELECOMUNICACIONES DECLARACIÓN DE RESPONSABILIDAD MARCO ANDRÉS ARMIJOS SANTAMARÍA DECLARO QUE: El proyecto de grado denominado “DESARROLLO DE UN CODIFICADOR MPEG-4 AAC/TS UTILIZANDO MATLAB”, ha sido desarrollado en base a una investigación exhaustiva, respetando derechos intelectuales de terceros, conforme a las citas que constan en el documento, cuyas fuentes se incorporan en la bibliografía. Consecuentemente este trabajo es de mi autoría. En virtud de esta declaración, me responsabilizo del contenido, veracidad y alcance científico del proyecto de grado en mención. Sangolquí, 10 de julio de 2015. iii UNIVERSIDAD DE LAS FUERZAS ARMADAS – ESPE INGENIERÍA EN ELECTRÓNICA Y TELECOMUNICACIONES AUTORIZACIÓN MARCO ANDRÉS ARMIJOS SANTAMARÍA Autorizo a la Universidad de las Fuerzas Armadas – ESPE, la publicación en la biblioteca virtual de la Institución del trabajo “DESARROLLO DE UN CODIFICADOR MPEG-4 AAC/TS UTILIZANDO MATLAB”, cuyo contenido, ideas y criterios es de mi exclusiva responsabilidad y auditoria. -

X264 Video Encoding Frontend

x264 Video Encoding Frontend By Alvin Lam California Polytechnic State University Computer Science Department June 1, 2015 Abstract x264 is a free video codec for encoding video streams into the H.264/MPEG- 4 AVC format. It has become the new standard for video encoding, providing higher quality with a higher compression than that of XviD.1 x264 provides a command line interface as well as an API and is used in popular applications such as HandBrake2 and FFmpeg3. Advanced Audio Coding (AAC) is a very popular audio coding standard for lossy digital audio compression. AAC pro- vides a higher sound quality than MP3 at similar bitrates.4 This senior project describes the design and implementation of a x264 video encoding frontend that uses these codecs to encode videos. The frontend provides a simple and easy-to-use graphical user interface. Subtitles are preserved across encodes and the resulting encoded file is stored in a Matroska container format. i Acknowledgments I would like to thank my project adviser Dr. Gene Fisher for his support and guidance throughout the entire project. I would also like to thank Gaurav Singh (fOOt) for letting me join his encoding team and introducing me to encoding in the first place. Lastly I would like to thank Vörös Szebasztián (durzegon), Mike Andries (Maiku), and the rest of the team for being such great software testers and for demanding even more features. ii Table of Contents 1 Introduction 1 1.1 Problem Description . 1 1.2 Project Overview . 1 1.3 Encoding Process . 2 1.4 Outline . -

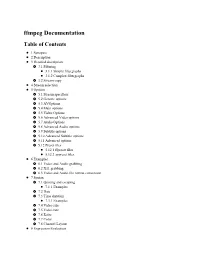

Ffmpeg Documentation Table of Contents

ffmpeg Documentation Table of Contents 1 Synopsis 2 Description 3 Detailed description 3.1 Filtering 3.1.1 Simple filtergraphs 3.1.2 Complex filtergraphs 3.2 Stream copy 4 Stream selection 5 Options 5.1 Stream specifiers 5.2 Generic options 5.3 AVOptions 5.4 Main options 5.5 Video Options 5.6 Advanced Video options 5.7 Audio Options 5.8 Advanced Audio options 5.9 Subtitle options 5.10 Advanced Subtitle options 5.11 Advanced options 5.12 Preset files 5.12.1 ffpreset files 5.12.2 avpreset files 6 Examples 6.1 Video and Audio grabbing 6.2 X11 grabbing 6.3 Video and Audio file format conversion 7 Syntax 7.1 Quoting and escaping 7.1.1 Examples 7.2 Date 7.3 Time duration 7.3.1 Examples 7.4 Video size 7.5 Video rate 7.6 Ratio 7.7 Color 7.8 Channel Layout 8 Expression Evaluation 9 Codec Options 10 Decoders 11 Video Decoders 11.1 rawvideo 11.1.1 Options 12 Audio Decoders 12.1 ac3 12.1.1 AC-3 Decoder Options 12.2 flac 12.2.1 FLAC Decoder options 12.3 ffwavesynth 12.4 libcelt 12.5 libgsm 12.6 libilbc 12.6.1 Options 12.7 libopencore-amrnb 12.8 libopencore-amrwb 12.9 libopus 13 Subtitles Decoders 13.1 dvbsub 13.1.1 Options 13.2 dvdsub 13.2.1 Options 13.3 libzvbi-teletext 13.3.1 Options 14 Encoders 15 Audio Encoders 15.1 aac 15.1.1 Options 15.2 ac3 and ac3_fixed 15.2.1 AC-3 Metadata 15.2.1.1 Metadata Control Options 15.2.1.2 Downmix Levels 15.2.1.3 Audio Production Information 15.2.1.4 Other Metadata Options 15.2.2 Extended Bitstream Information 15.2.2.1 Extended Bitstream Information - Part 1 15.2.2.2 Extended Bitstream Information - Part 2 15.2.3 -

Ffmpeg Documentation

2/9/2020 ffmpeg Documentation ffmpeg Documentation Table of Contents 1 Synopsis 2 Description 3 Detailed description 3.1 Filtering 3.1.1 Simple filtergraphs 3.1.2 Complex filtergraphs 3.2 Stream copy 4 Stream selection 4.1 Description 4.1.1 Automatic stream selection 4.1.2 Manual stream selection 4.1.3 Complex filtergraphs 4.1.4 Stream handling 4.2 Examples 5 Options 5.1 Stream specifiers 5.2 Generic options 5.3 AVOptions 5.4 Main options 5.5 Video Options 5.6 Advanced Video options 5.7 Audio Options 5.8 Advanced Audio options 5.9 Subtitle options 5.10 Advanced Subtitle options 5.11 Advanced options 5.12 Preset files 5.12.1 ffpreset files 5.12.2 avpreset files 6 Examples 6.1 Video and Audio grabbing 6.2 X11 grabbing 6.3 Video and Audio file format conversion 7 Syntax 7.1 Quoting and escaping 7.1.1 Examples 7.2 Date 7.3 Time duration 7.3.1 Examples 7.4 Video size https://www.ffmpeg.org/ffmpeg-all.html 1/706 2/9/2020 ffmpeg Documentation 7.5 Video rate 7.6 Ratio 7.7 Color 7.8 Channel Layout 8 Expression Evaluation 9 Codec Options 10 Decoders 11 Video Decoders 11.1 rawvideo 11.1.1 Options 11.2 libdav1d 11.2.1 Options 11.3 libdavs2 12 Audio Decoders 12.1 ac3 12.1.1 AC-3 Decoder Options 12.2 flac 12.2.1 FLAC Decoder options 12.3 ffwavesynth 12.4 libcelt 12.5 libgsm 12.6 libilbc 12.6.1 Options 12.7 libopencore-amrnb 12.8 libopencore-amrwb 12.9 libopus 13 Subtitles Decoders 13.1 libaribb24 13.1.1 libaribb24 Decoder Options 13.2 dvbsub 13.2.1 Options 13.3 dvdsub 13.3.1 Options 13.4 libzvbi-teletext 13.4.1 Options 14 Encoders 15 Audio Encoders 15.1 -

Manual Nero Startsmart

Manual Nero StartSmart Copyright and Trademark Information This document, like the software described therein, is provided as a license and may only be used or reproduced in accordance with the licensing agreement. The contents of this document, as well as the associated software, is subject to change without prior notice. Nero AG rejects any responsibility for the correctness of the contents of this document and rejects any claims that transcend the clauses of the guarantee agreement. This document and all of its contents are protected by copyright and are the property of Nero AG. All rights reserved. In addition, this document contains material that is protected by internationally valid copyright. This document may not be reproduced, transmitted, or transcribed in whole or in part without the express written permission of Nero AG. Please keep in mind that existing graphics, pictures, videos, music titles or other materials that you may wish to insert or transcribe into projects may be protected by copyright. The unauthorized use of this type of material in your projects may violate the rights of the owner of the copyright. Make sure that you obtain all necessary authorizations from the owner of the copyright. Unless you own the copyright, have permission from the copyright owner or your actions fall under the "fair use" provisions of copyright law, you may be violating national or international copyright laws. The transcribing, re-formation, modification or publication of copyright-protected material may lead to claims for damages and the enforcement of other legal measures against you. If you are unsure of your rights, you should contact your legal advisor.