CSS – Das Umfassende Handbuch 825 Seiten, Gebunden, 3

Total Page:16

File Type:pdf, Size:1020Kb

Load more

Recommended publications

-

HTTP Cookie - Wikipedia, the Free Encyclopedia 14/05/2014

HTTP cookie - Wikipedia, the free encyclopedia 14/05/2014 Create account Log in Article Talk Read Edit View history Search HTTP cookie From Wikipedia, the free encyclopedia Navigation A cookie, also known as an HTTP cookie, web cookie, or browser HTTP Main page cookie, is a small piece of data sent from a website and stored in a Persistence · Compression · HTTPS · Contents user's web browser while the user is browsing that website. Every time Request methods Featured content the user loads the website, the browser sends the cookie back to the OPTIONS · GET · HEAD · POST · PUT · Current events server to notify the website of the user's previous activity.[1] Cookies DELETE · TRACE · CONNECT · PATCH · Random article Donate to Wikipedia were designed to be a reliable mechanism for websites to remember Header fields Wikimedia Shop stateful information (such as items in a shopping cart) or to record the Cookie · ETag · Location · HTTP referer · DNT user's browsing activity (including clicking particular buttons, logging in, · X-Forwarded-For · Interaction or recording which pages were visited by the user as far back as months Status codes or years ago). 301 Moved Permanently · 302 Found · Help 303 See Other · 403 Forbidden · About Wikipedia Although cookies cannot carry viruses, and cannot install malware on 404 Not Found · [2] Community portal the host computer, tracking cookies and especially third-party v · t · e · Recent changes tracking cookies are commonly used as ways to compile long-term Contact page records of individuals' browsing histories—a potential privacy concern that prompted European[3] and U.S. -

A Simple Discovery Tool

City University of New York (CUNY) CUNY Academic Works Publications and Research College of Staten Island 2012 Bridging the Gap from Wikipedia to Scholarly Sources: A Simple Discovery Tool Valerie Forrestal CUNY College of Staten Island Barbara Arnett Stevens Institute of Technology How does access to this work benefit ou?y Let us know! More information about this work at: https://academicworks.cuny.edu/si_pubs/1 Discover additional works at: https://academicworks.cuny.edu This work is made publicly available by the City University of New York (CUNY). Contact: [email protected] Bridging the Gap from Wikipedia to Scholarly Sources: A Simple Discovery Tool BARBARA ARNETT and VALERIE FORRESTAL S. C. Williams Library, Stevens Institute of Technology, Hoboken, New Jersey, USA Abstract: This article discusses the creation and unique implementation of a browser-based search tool at Stevens Institute of Technology. A oneSearch bookmarklet was created to allow users to execute a search of library resources directly from their Internet browser via a JavaScript book mark applet. The article also provides a brief history of similar discovery tools, as well as a look at recent literature highlighting the importance of convenience and innovation for academic researchers. Keywords: Bookmarklet, discovery solutions, discovery tools, library technology, search tools, Summon INTRODUCTION Academic librarians have often lamented the tendency for novice researchers to rely on Internet sources that are not up to the standards required by their professors for college-level research. At Stevens Institute of Technology, in Hoboken, NJ, professors repeatedly complained to library staff that the quality of sources that students use in term papers was not acceptable. -

200 Free Tools

200+ Free Book Marketing and Author Tools Book Marketing on a Shoestring Budget: 200+ Free Book Marketing and Author Tools Expand Your Book Marketing Efforts Without Going Broke! With Shelley Hitz, www.Self-Publishing-Coach.com © Self-Publishing-Coach.com - All Rights Reserved. www.self-publishing-coach.com Page 2 200+ Free Book Marketing and Author Tools NOTICE: You DO Have the Right to Reprint or Resell this Report! You Also MAY Give Away, Sell or Share the Content Herein © 2011 Copyright www.Self-Publishing-Coach.com. All rights reserved. ALL RIGHTS RESERVED. You may sell or give away this report as long as it is not altered in any way, falsely misrepresented or distributed in any illegal or immoral manner. © Self-Publishing-Coach.com - All Rights Reserved. www.self-publishing-coach.com Page 3 200+ Free Book Marketing and Author Tools About The Expert Shelley Hitz Shelley Hitz is an entrepreneur, speaker, author and consultant to individuals, organizations and small businesses who want to multiply their impact through self publishing. She teaches from personal experience. Over a two year span, while working full-time, she self published five books, multiple audio CDs, authored two websites that attract thousands of visitors each month, and created multiple products that she sells through her website and at her speaking engagements. Her website, www.Self-Publishing-Coach.com also offers free book templates, articles, monthly newsletter, tele-classes, special reports, e-books, webinars, podcasts, videos and other resources to help you get self published! www.facebook.com/selfpublishingcoach www.twitter.com/self_publish www.youtube.com/selfpublishingcoach © Self-Publishing-Coach.com - All Rights Reserved. -

Special Characters A

453 Index ■ ~/Library/Safari/WebpageIcons.db file, Special Characters 112 $(pwd) command, 89–90 ~/Library/Saved Searches directory, 105 $PWD variable, 90 ~/Library/Services directory, 422–423 % (Execute As AppleScript) menu option, ~/Library/Workflow/Applications/Folder 379 Actions folder, 424 ~/ directory, 6, 231 ~/Library/Workflows/Applications/Image ~/bin directory, 6, 64, 291 Capture folder, 426 ~/Documents directory, 281, 290 ~/Movies directory, 323, 348 ~/Documents/Knox directory, 255 ~/Music directory, 108, 323 ~/Downloads option, 221, 225 ~/Music/Automatically Add To iTunes ~/Downloads/Convert For iPhone folder, folder, 424 423–424 ~/Pictures directory, 281 ~/Downloads/MacUpdate ~/.s3conf directory, 291 Desktop/MacUpdate Desktop ~/ted directory, 231 2010-02-20 directory, 16 ~/Templates directory, 60 ~/Downloads/To Read folder, 425 ~/Templates folder, 62 ~/Dropbox directory, 278–282 Torrent program, 236 ~/Library folder, 28 1Password, 31, 135, 239–250 ~/Library/Application 1Password extension button, 247–248 Support/Evom/ffmpeg directory, 1Password.agilekeychain file, 249 338 1PasswordAnywhere tool, 249 ~/Library/Application 1Password.html file, 250 Support/Fluid/SSB/[Your 2D Black option, 52 SSB]/Userstyles/ directory, 190 2D With Transparency Effect option, 52 ~/Library/Application Support/TypeIt4Me/ 2-dimensional, Dock, 52 directory, 376 7digital Music Store extension, 332 ~/Library/Caches/com.apple.Safari/Webp age Previews directory, 115 ~/Library/Internet Plug-Ins directory, 137 ■A ~/Library/LaunchAgents directory, 429, 432 -

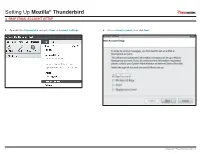

Setting up Mozilla® Thunderbird IMAP EMAIL ACCOUNT SETUP

Setting Up Mozilla® Thunderbird IMAP EMAIL ACCOUNT SETUP 1. Open Mozilla Thunderbird and go to Tools -> Account Settings. 2. Choose Email account; then click Next. 1 Copyright © EmailHosting.com LLC Setting Up Mozilla® Thunderbird IMAP EMAIL ACCOUNT SETUP (cont.) 3. In the Identity window type your name as you want it to appear on outgoing emails. 4. In the Server Information window select the radio button labeled IMAP. • Then, type your email address in the field labeled Email Address. • Enter imap.emailhosting.com in the field labeled Incoming Server. • Click Next to continue. • Enter smtp.emailhosting.com in the field labeled Outgoing Server. • Click Next to continue. John Smith imap.emailhosting.com [email protected] smtp.emailhosting.com Note: If you have already used Thunderbird in the past the Outgoing Server will not be listed. 2 Copyright © EmailHosting.com LLC Setting Up Mozilla® Thunderbird IMAP EMAIL ACCOUNT SETUP (cont.) 5. In the User Names window, the fields should already be filled out correctly. 6. Click Next on the Account Name page to accept the default Account Name. • Confirm that both fields match your EmailHosting username. • In the Congratulations window, verify that all information is correct. • Click Next to continue. • Then click Finish. [email protected] [email protected] [email protected] [email protected] 7. You will be prompted for your password. If you’d like to save your password, make sure Use Password Manager to remember this password is checked before clicking on OK to continue. Note: The field Outgoing Server is only visible during the setup of Mozilla Thunderbird’s first email account. -

Keys to the Cloud: Formal Analysis and Concrete Attacks on Encrypted Web Storage

Keys to the Cloud: Formal Analysis and Concrete Attacks on Encrypted Web Storage Chetan Bansal1, Karthikeyan Bhargavan2, Antoine Delignat-Lavaud2, and Sergio Maffeis3, 1 BITS Pilani-Goa 2 INRIA Paris-Rocquencourt 3 Imperial College London Abstract. To protect sensitive user data against server-side attacks, a number of security-conscious web applications have turned to client-side encryption, where only encrypted user data is ever stored in the cloud. We formally investigate the security of a number of such applications, in- cluding password managers, cloud storage providers, an e-voting website and a conference management system. We find that their security relies on both their use of cryptography and the way it combines with com- mon web security mechanisms as implemented in the browser. We model these applications using the WebSpi web security library for ProVerif, we discuss novel attacks found by automated formal analysis, and we propose robust countermeasures. Keywords: Web Security, Formal Methods, Protocol Verification. 1 Application-Level Cryptography on the Web Many web users routinely store sensitive data online, such as bank accounts, health records and private correspondence. Servers that store such data are a tempting target for cybercrime: a single attack can yield valuable data, such as credit card numbers, for millions of users. As websites move to using cloud- based data storage, the confidentiality of user data and the trustworthiness of the hosting servers has come further into question. Transport layer security (TLS) as provided by HTTPS [21] does not fully address these concerns. TLS protects sensitive data over the wire as it travels between a browser and a website. -

Modul 3 - Tipsheet

Modul 3 - Tipsheet Accessibility of a Website die Agentur der Österreichischen Entwicklungszusammenarbeit Zelinkagasse 2, 1010 Wien, Telefon: +43 (0)1 90399–0, [email protected], www.entwicklung.at Getting started: Get a first overview with automated test tools. There is a wide range of tools for checking accessibility. We recommend the plugin Wave, due to its usability and the clear presentation of results. ― Wave: WAVE Web Accessibility Evaluation Tool (webaim.org) (Plugin for Firefox and Chrome) ― W3c-Checker: The W3C Markup Validation Service ― Siteimprove: Accessibility-tool oriented to fit W3C-guidelines (siteimprove.com) ― AXE:https://www.deque.com/axe/ axe: Accessibility Testing Tools and Software (deque.com) There are 4 criteria to check on the website: 1. Perceivable ― Do all non-text content such as images, graphics and other objects have a meaningful and equivalent text alternative? Test with Wace or with "Images Bookmarklet" (https://pauljadam.com/bookmarklets/images.html drag the bookmarklet from the website to your bookmark toolbar and click on it to see whether alternative texts are available and how they are labelled) ― Do all videos have subtitles (or a text transcript)? ― Does the heading structure reflect the logic of the page? ― Test with “Wave” and/or “h123” Bookmarklet (https://hinderlingvolkart.github.io/h123/, drag the bookmarklet from the website to your bookmark toolbar and click on it to get an overview of the heading structure of the website) ― Do all contrasts meet WCAG 2.1 AA criteria (Test with “Wave” or other tools)? 2. Operable ― Can the page be operated with a keyboard? Can all elements be accessed and operated with the keyboard? Are there any keyboard traps (keyboard user cannot move focus away from an interactive element, occur in input boxes, drop-down menus, or even on hyperlinks)? Test: click on the top left corner of the page and use the tab key to navigate through the page. -

The Lost Art of Bookmarklets Grant Mclean - @Grantmnz Bookmarks Bookmarklets

The Lost Art of Bookmarklets Grant McLean - @grantmnz Bookmarks Bookmarklets Bookmark: https://duckduckgo.com/ Bookmarklet: javascript:alert('Hello World!'); Add a bookmarklet Edit bookmarklet Run bookmarklet A custom search bookmarklet Select text ... run bookmarklet MDN search bookmarklet code q = document.getSelection(); if (q) { location.href='https://duckduckgo.com/?q=mdn%20' + encodeURIComponent(q); } MDN search bookmarklet code q = document.getSelection(); if (q) { location.href='https://duckduckgo.com/?q=mdn%20' + encodeURIComponent(q); } javascript:q=document.getSelection();if(q){location.href='https://duckduckgo.com/?q=mdn%20'+encodeURIComponent(q);} Open on a mobile device Open on a mobile device Display URL as QRcode void( window.open( 'https://qrcode.tec-it.com/API/QRCode?quietzone=5&data=' + encodeURIComponent(location.href), null, 'width=400,height=400,toolbar=no,location=no,' + 'status=no,resizable=yes,scrollbars=no' ) ); Load & run a Javascript file el = document.createElement('script'); el.src = 'http://localhost/script.js'; void( document.head.appendChild(el); ); Sudoku scraping http://localhost/sudoku/?s=004000600009302700000807000000 000000740000025016000340000000000008703900057000210 NYT Scraper code b = document.getElementsByClassName('su-board')[0]; s = [...b.getElementsByClassName('su-cell')].map(el => { return el.classList.contains('prefilled') ? el.getAttribute('aria-label') :'0'; }).join(''); void(window.open('http://localhost/sudoku/?s='+s, '_blank')); A different sudoku site ... <SCRIPT language="JavaScript"><!-- var w_c=1; var w_s=0; var e_m=0; var m_c='<FONT COLOR=green><B>Back to the start, we go!</B></FONT>'; var m_m='<FONT COLOR=red><B>You have made some mistakes, highlighted in red!</B></FONT>'; var m_w='<FONT COLOR=purple><B>Something is not quite right in * of the cells!</B></FONT>'; var m_i='<FONT COLOR=blue><B>Everything is OK, you still have * to go!</B></FONT>'; var m_d='<B>Here is the puzzle. -

Firefox Hacks Is Ideal for Power Users Who Want to Maximize The

Firefox Hacks By Nigel McFarlane Publisher: O'Reilly Pub Date: March 2005 ISBN: 0-596-00928-3 Pages: 398 Table of • Contents • Index • Reviews Reader Firefox Hacks is ideal for power users who want to maximize the • Reviews effectiveness of Firefox, the next-generation web browser that is quickly • Errata gaining in popularity. This highly-focused book offers all the valuable tips • Academic and tools you need to enjoy a superior and safer browsing experience. Learn how to customize its deployment, appearance, features, and functionality. Firefox Hacks By Nigel McFarlane Publisher: O'Reilly Pub Date: March 2005 ISBN: 0-596-00928-3 Pages: 398 Table of • Contents • Index • Reviews Reader • Reviews • Errata • Academic Copyright Credits About the Author Contributors Acknowledgments Preface Why Firefox Hacks? How to Use This Book How This Book Is Organized Conventions Used in This Book Using Code Examples Safari® Enabled How to Contact Us Got a Hack? Chapter 1. Firefox Basics Section 1.1. Hacks 1-10 Section 1.2. Get Oriented Hack 1. Ten Ways to Display a Web Page Hack 2. Ten Ways to Navigate to a Web Page Hack 3. Find Stuff Hack 4. Identify and Use Toolbar Icons Hack 5. Use Keyboard Shortcuts Hack 6. Make Firefox Look Different Hack 7. Stop Once-Only Dialogs Safely Hack 8. Flush and Clear Absolutely Everything Hack 9. Make Firefox Go Fast Hack 10. Start Up from the Command Line Chapter 2. Security Section 2.1. Hacks 11-21 Hack 11. Drop Miscellaneous Security Blocks Hack 12. Raise Security to Protect Dummies Hack 13. Stop All Secret Network Activity Hack 14. -

Software Management Full Installers Guide

Software Management Full Installers Guide Supported Platforms and Applications | Q1 2020 Software Management Full Installers Guide Release 9.5 | Q1 2020 www.kaseya.com 2 Software Management Full Installers Guide Release 9.5 | Q1 2020 Copyright Agreement The purchase and use of all Software and Services is subject to the Agreement as defined in Kaseya’s “Click-Accept” EULATOS as updated from time to time by Kaseya at http://www.kaseya.com/legal.aspx. If Customer does not agree with the Agreement, please do not install, use or purchase any Software and Services from Kaseya as continued use of the Software or Services indicates Customer’s acceptance of the Agreement. www.kaseya.com Software Management Full Installers 3 Guide Release 9.5 | Q1 2020 Contents Installers Available 4 www.kaseya.com 4 Software Management Full Installers Guide Release 9.5 | Q1 2020 Installers Available Title Vendor URL 7-Zip File Archiver (Full Install) for Igor Pavlov http://www.7-zip.org/ Windows Adobe Acrobat Reader DC Adobe http://acrobat.adobe.com/us/en/products/pdf-reader.html (Continuous) (Full Install) for Mac Systems, Inc OS X Adobe Acrobat Reader DC Adobe http://acrobat.adobe.com/us/en/products/pdf-reader.html (Continuous) (de-DE) (Full Install) Systems, Inc for Windows Adobe Acrobat Reader DC Adobe http://acrobat.adobe.com/us/en/products/pdf-reader.html (Continuous) (en-US) (Full Install) Systems, Inc for Windows Adobe Acrobat Reader DC Adobe http://acrobat.adobe.com/us/en/products/pdf-reader.html (Continuous) (es-ES) (Full Install) Systems, Inc for Windows -

Rootkits for Javascript Environments

Rootkits for JavaScript Environments Ben Adida Adam Barth Collin Jackson Harvard University UC Berkeley Stanford University ben [email protected] [email protected] [email protected] Abstract Web Site Bookmarklet Web Site Bookmarklet A number of commercial cloud-based password managers use bookmarklets to automatically populate and submit login forms. Unfortunately, an attacker web Native JavaScript environment site can maliciously alter the JavaScript environment and, when the login bookmarklet is invoked, steal the Figure 1. Developers assume the bookmarklet in- user’s passwords. We describe general attack tech- teracts with the native JavaScript environment directly niques for altering a bookmarklet’s JavaScript envi- (left). In fact, the bookmarklet’s environment can be ronment and apply them to extracting passwords from manipulated by the current web page (right). six commercial password managers. Our proposed solution has been adopted by several of the commercial vendors. If the user clicks a bookmarklet while visiting an untrusted web page, the bookmarklet’s JavaScript is run in the context of the malicious page, potentially 1. Introduction letting an attacker manipulate its execution by care- fully crafting its JavaScript environment, essentially One promising direction for building engaging web installing a “rootkit” in its own JavaScript environment experiences is to combine content and functionality (See Figure 1). Instead of interacting with the native from multiple sources, often called a “mashup.” In JavaScript objects, the bookmarklet interacts with the a traditional mashup, an integrator combines gadgets attacker’s objects. This attack vector is not much of (such as advertisements [1], maps [2], or contact a concern for Delicious’ social bookmarking service, lists [3]), but an increasingly popular mashup design because the site’s own interests are served by advertis- involves the user adding a bookmarklet [4] (also known ing its true location and title. -

Instalación Y Administración De Servicios De Correo Electrónico

Servicios de red e internet Instalación y administración de servicios de correo electrónico Raquel Castellanos Crespo Instalación y administración de servicios de correo electrónico Servicios de red e internet Raquel Castellanos Crespo INDICE Características del servicio de correo electrónico Elementos del servicio de correo electrónico -Agentes de correo electrónico. - Servidores de correo electrónico. Open relay y Smart host - Clientes de correo electrónico: entorno-DOS, gráficos y navegadores. - Direcciones, cuentas de correo y servidores DNS - Protocolos y servicios de descarga de correo: SMPT, ESMTP, POP, IMAP. Funcionamiento del servicio de correo electrónico Cuentas de correo, alias y buzones de correo Estructura de mensajes de correo electrónico - Cabecera, cuerpo, MIME Monitorización y registros del servicio de correo electrónico Servicio de correo electrónico vía web Correo seguro - Firma digital y cifrado de mensajes Veracidad del correo - Correo basura ("SPAM”) fraude, engaño, cadenas y virus informáticos 2 Servicios de red e internet | Instalación y administración de servicios de correo electrónico Servicios de red e internet Raquel Castellanos Crespo Características del servicio de correo electrónico Correo electrónico (correo-e, conocido también como e-mail ), es un servicio de red que permite a los usuarios enviar y recibir mensajes y archivos rápidamente (también denominados mensajes electrónicos o cartas electrónicas) mediante sistemas de comunicación electrónicos. Principalmente se usa este nombre para denominar al sistema que provee este servicio en Internet, mediante el protocolo SMTP, aunque por extensión también puede verse aplicado a sistemas análogos que usen otras tecnologías. Por medio de mensajes de correo electrónico se puede enviar, no solamente texto, sino todo tipo de documentos digitales.