Migration D'un Serveur GLPI

Total Page:16

File Type:pdf, Size:1020Kb

Load more

Recommended publications

-

2015 Compilation of Internship Reports Iii Solubility of Perfl Uorocarbons Under Geothermal Conditions

BNL-108447-2015 A Compilation of Internship Reports 2015 Prepared for The Offi ce of Educational Programs Brookhaven National Laboratory Offi ce of Educational Programs Offi ce of Educational Programs, 2012 Compilation of Internship Reports 1 DISCLAIMER This work was prepared as an account of work sponsored by an agency of the United States Government. Neither the United States Government nor any agency thereof, nor any of their employees, nor any of their contractors, subcontractors or their employees, makes any warranty, ex- press or implied, or assumes any legal liability or responsibility for the accuracy, completeness, or any third party’s use or the results of such use of any information, apparatus, product, or process disclosed, or rep- resents that its use would not infringe privately owned rights. Reference herein to any specifi c commercial product, process, or service by trade name, trademark, manufacturer, or otherwise, does not necessarily con- stitute or imply its endorsement, recommendation, or favoring by the United States Government or any agency thereof or its contractors or subcontractors. The views and opinions of authors expressed herein do not necessarily state or refl ect those of the United States Government or any agency thereof. Table of Contents Automatically detecting typical failure signatures to improve Sun-photometer data quality . 7 Brooke Adams Examining the water gas shift reaction using Pt-CeOx-TiO2 powder catalysts . 11 Balal Aslam Harmonic fl ow in heavy ion collisions: a search for phase transition and v2 correlations . 16 Mamoudou Ba Erin O’Brien Wind farm: feasibility and environmental impacts . 20 Matthew Bernard Acoustic click to mount: using sound pulses to solve the crystal harvesting bottleneck for high throughput screening applications . -

Latest Stable Release for a Production Usage

GLPI Installation Release 9.5 GLPI Project, Teclib’ юни 16, 2021 Съдържание 1 Prerequisites 3 1.1 Web server..............................................3 1.2 PHP..................................................3 1.2.1 Mandatory extensions...................................3 1.2.2 Optional extensions.....................................4 1.2.3 Configuration........................................4 1.3 Database...............................................4 2 Install GLPI 7 2.1 Choose a version...........................................7 2.2 Download...............................................7 2.3 Installation..............................................8 2.4 Files and directories locations...................................8 2.5 Post installation...........................................9 3 Install wizard 11 3.1 Choose lang (Select your language)................................ 11 3.2 License................................................ 11 3.3 Install / Update........................................... 12 3.3.1 Environment checks.................................... 13 3.3.2 Database connection.................................... 14 3.3.3 Database choice....................................... 14 3.3.4 Database initialization................................... 15 3.3.5 Telemetry informations................................... 16 3.3.6 End of installation..................................... 16 4 Timezones 19 4.1 Non windows users......................................... 19 4.2 Windows users........................................... -

GLPI Plugins Documentation Release 0.1

GLPI plugins Documentation Release 0.1 Teclib’ Aug 04, 2021 Contents 1 Presentation 3 2 Empty 5 2.1 Create a new plugin...........................................5 2.2 Update existing plugin..........................................5 2.3 Features..................................................6 3 Example 11 4 Treeview 13 4.1 Requirements for latest version..................................... 13 4.2 Features.................................................. 13 4.3 Install the Plugin............................................. 13 4.4 Usage................................................... 14 5 Tag 15 5.1 Requirements for latest version..................................... 15 5.2 Features.................................................. 15 5.3 Install the Plugin............................................. 15 5.4 Usage................................................... 16 6 News 19 6.1 Requirements for latest version..................................... 19 6.2 Features.................................................. 19 6.3 Install the Plugin............................................. 19 6.4 Usage................................................... 20 6.5 Create alerts............................................... 20 6.6 Targets.................................................. 21 6.7 Display on login page.......................................... 21 6.8 Display on helpdesk page........................................ 22 7 SCCM 23 7.1 Requirements for latest version..................................... 23 7.2 Features................................................. -

Procédure OCS GLPI

Procédure Projet OCS GLPI Signatures Rédactrice Megan CORTES Définition Installation d’un serveur OCS-GLPI et du plugin « FusionInventory » Etapes 1. Les prérequis Installation d’une MV Débian : https://debian-facile.org/doc:install:installation-standard-jessie Un serveur Web (modules Apache, PHP, MYSQL) Configuration des fichiers : /etc/hosts et /etc/hostname ; /etc/network/interface; /etc/apt/source.list Dans source.list ajouter les lignes suivantes : deb http://ftp.fr.debian.org/debian jessie main contrib deb http://security.debian.org/ jessie/updates main contrib 2. GLPI, installation des paquets Apache,PHP et Mysql Mise à jour du système apt-get update && apt-get upgrade Installation des modules Apache et PHP (serveur Web) apt-get install apache2 php5 libapache2-mod-php5 php5-mysqlnd php5-gd Installation des packages pour l’authentification externe (AD) apt-get install php5-imap php5-ldap php5-curl php5-gd php5-xmlrpc Installation de la BDD Mysql apt-get install mysql-server php5-mysql Elément de configuration compte super utilisateur (« root ») Mysql Login : **** Mot de passe : **** Redémarrage du serveur Web et de serveur de BDD Mysql /etc/init.d/apache2 mysql restart 3. GLPI, configuration de la base de données Création de la BDD « glpidb » utilisée par GLPI mysql -u root -p enter password : ******* mysql> create database glpidb; Création d’un utilisateur « glpiuser » et privilèges sur la BDD mysql> grant all privileges on glpidb.* to glpiuser@localhost identified by 'root'; mysql> quit ; 4. GLPI, téléchargement et installation Dossier décompressé dans « Bureau » cp –rf glpi/ /var/www/html/ cd /var/www/html/ chown –R www-data glpi/ Installation de GLPI Accéder à GLPI : http://localhost/glpi Configuration GLPI Changement du mot de passe login : glpi mp : **** Modifier les mots de passe des utilisateurs : glpi, tech, normal et post-only Supprimer le fichier /install/install.php 5. -

Remote Collection of Network Information (Recon)

CANUNCLASSIFIED RemoteCollectionofNetworkInformation (ReCoN) ScottMilne ScottMilneConsultingInc. Preparedby: ScottMilne ScottMilneConsultingInc. 280AlbertStreet,Suite1000(10thFLOOR) Ottawa,Ontario K1P5G8 TaskID:0007 Version:1.0.2 PSPCContractNumber:W7714-176208/001/IPS TechnicalAuthority:JonathanRisto,ResearchEngineer Contractor'sdateofpublication:January2020 ThebodyofthisCANUNCLASSIFIEDdocumentdoesnotcontaintherequiredsecuritybannersaccordingtoDNDsecurity standards.However,itmustbetreatedasCANUNCLASSIFIEDandprotectedappropriatelybasedonthetermsandconditions specifiedonthecoveringpage. DefenceResearchandDevelopmentCanada ContractReport DRDC-RDDC-2020-C076 May2020 CANUNCLASSIFIED CANUNCLASSIFIED IMPORTANTINFORMATIVESTATEMENTS ThisdocumentwasreviewedforControlledGoodsbyDefenceResearchandDevelopmentCanadausingtheScheduletothe DefenceProductionAct. Disclaimer:ThisdocumentisnotpublishedbytheEditorialOfficeofDefenceResearchandDevelopmentCanada,anagencyofthe DepartmentofNationalDefenceofCanadabutistobecataloguedintheCanadianDefenceInformationSystem(CANDIS),the nationalrepositoryforDefenceS&Tdocuments.HerMajestytheQueeninRightofCanada(DepartmentofNationalDefence) makesnorepresentationsorwarranties,expressedorimplied,ofanykindwhatsoever,andassumesnoliabilityfortheaccuracy, reliability,completeness,currencyorusefulnessofanyinformation,product,processormaterialincludedinthisdocument.Nothing inthisdocumentshouldbeinterpretedasanendorsementforthespecificuseofanytool,techniqueorprocessexaminedinit.Any relianceon,oruseof,anyinformation,product,processormaterialincludedinthisdocumentisatthesoleriskofthepersonso -

Sommaire Installation De Centos

Jean-Baptiste Crosnier février 2014 Procédure de migration d’une version de GLPI a une autre avec réinstallation complète de la machine serveur. (CentOS 6.5 Minimal, GLPI 0.84.4 et fusioninventory 2.3.5) Sommaire Installation de CentOS................................................................................................................................................... 2 Installation des logiciels ................................................................................................................................................ 2 Configuration des services et logiciels .......................................................................................................................... 3 Sécurisation avec SSL .................................................................................................................................................... 3 Redirection http vers https ........................................................................................................................................... 4 Paramétrage des démarrages ....................................................................................................................................... 4 Installation de GLPI ....................................................................................................................................................... 4 Installation de fusion inventory ................................................................................................................................... -

Feature-Upgrade-Genericobject

GLPI plugins Documentation Release 0.1 Teclibb’ May 19, 2017 Contents 1 Presentation 3 2 Empty 5 2.1 Create a new plugin...........................................5 2.2 Update existing plugin..........................................5 2.3 Features..................................................6 3 Example 11 4 Generic Object 13 4.1 Requirements............................................... 13 4.2 Features.................................................. 13 4.3 Example of usage............................................ 14 4.4 Install the plugin............................................. 14 4.5 Update the plugin............................................ 14 4.6 Usage................................................... 14 4.7 Add global fields............................................. 19 4.8 Setup Rights............................................... 20 4.9 Use the new field............................................. 20 4.10 Regenerate files............................................. 20 5 Fields 21 5.1 Requirements............................................... 21 5.2 Features.................................................. 21 5.3 Install the Plugin............................................. 22 5.4 Usage................................................... 22 5.5 Search.................................................. 25 5.6 Simplified Interface........................................... 26 5.7 Translations............................................... 26 5.8 Entities.................................................. 26 6 Form -

GLPI Plugins Documentation Sürüm 0.1

GLPI plugins Documentation Sürüm 0.1 Teclib’ 04 Agu˘ 2021 ˙Içindekiler 1 Sunum 3 2 Bo¸s 5 2.1 Yeni bir uygulama eki olu¸sturun.....................................5 2.2 Varolan uygulama ekini güncelleme...................................5 2.3 Özellikler.................................................6 3 Örnek 11 4 Treeview 13 4.1 Requirements for latest version..................................... 13 4.2 Features.................................................. 13 4.3 Install the Plugin............................................. 13 4.4 Usage................................................... 14 5 Tag 15 5.1 Requirements for latest version..................................... 15 5.2 Features.................................................. 15 5.3 Install the Plugin............................................. 15 5.4 Usage................................................... 16 6 News 19 6.1 Requirements for latest version..................................... 19 6.2 Features.................................................. 19 6.3 Install the Plugin............................................. 19 6.4 Usage................................................... 20 6.5 Create alerts............................................... 20 6.6 Targets.................................................. 20 6.7 Display on login page.......................................... 21 6.8 Display on helpdesk page........................................ 21 7 SCCM 23 7.1 Requirements for latest version..................................... 23 7.2 Features................................................. -

OCS Inventory NG:Documentation - OCS Inventory NG

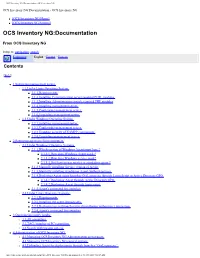

OCS Inventory NG:Documentation - OCS Inventory NG OCS Inventory NG:Documentation - OCS Inventory NG ● [OCS Inventoiry NG Home] ● [OCS Inventory NG Forums] OCS Inventory NG:Documentation From OCS Inventory NG Jump to: navigation, search Languages: English • Español • Français Contents [hide] ● 1 Setting up management server. ❍ 1.1 Under Linux Operating System. ■ 1.1.1 Requirements. ■ 1.1.2 Installing Communication server required PERL modules. ■ 1.1.3 Installing Administration console required PHP modules ■ 1.1.4 Installing management server. ■ 1.1.5 Configuring management server. ■ 1.1.6 Upgrading management server. ❍ 1.2 Under Windows Operating System. ■ 1.2.1 Installing management server. ■ 1.2.2 Configuring management server. ■ 1.2.3 Updating security of XAMPP components. ■ 1.2.4 Upgrading management server. ● 2 Setting up agent on client computers. ❍ 2.1 Under Windows Operating Systems. ■ 2.1.1 Which version of Windows Agent must I use ? ■ 2.1.1.1 How does Windows Agent work ? ■ 2.1.1.2 How does Windows service work? ■ 2.1.1.3 Do I have to use service or standalone agent ? ■ 2.1.2 Manually installing Service version of Agent. ■ 2.1.3 Manually installing standalone Agent (without service). ■ 2.1.4 Deploying Agent using launcher OcsLogon.exe through Login Script or Active Directory GPO. ■ 2.1.4.1 Deploying Agent through Active Directory GPO. ■ 2.1.4.2 Deploying Agent through login script. ■ 2.1.5 Agent’s command line switches ❍ 2.2 Under Linux Operating Systems. ■ 2.2.1 Requirements. ■ 2.2.2 Installing the agent interactively. ■ 2.2.3 Deploying agent through scripted installation without user interaction. -

Project Progress Report

DIGIT Unit B1 FOSSA WP3 - Deliverable n. 2 Proposition of tools to perform periodic inter- institutional inventories of software assets and standards Date: 07/03/2016 Doc. Version: Final FOSSA WP3 Deliverable 2 TABLE OF CONTENTS TABLE OF FIGURES ...................................................................................................... 3 TABLE OF TABLES ........................................................................................................ 3 1. DELIVERABLE OVERVIEW ........................................................................................ 4 2. OSS PILOT INVENTORY SCENARIOS ......................................................................... 5 2.1. Pilot Scenario - Main features and constraints............................................................ 5 2.2. Target Scenario – main features .................................................................................. 6 3. GENERAL INVENTORY PROCESS ARCHITECTURE (PILOT SCENARIO) .......................... 7 3.1. Solution architecture ................................................................................................... 7 3.2. Data management patterns ......................................................................................... 8 4. OPEN SOURCE INVENTORY APPROACHES IN THE PILOT SCENARIO ........................ 14 4.1. Step 1 - Software component inventory.................................................................... 14 4.2. Step 1 - Standards inventory ..................................................................................... -

Portefeuille D'activites Professionnelles Ocs Glpi

Portefeuille d’activités professionnelles , FLESSELLE Cédric Orange . PORTEFEUILLE D’ACTIVITES PROFESSIONNELLES OCS GLPI 1 Portefeuille d’activités professionnelles Compte rendu d’Activité Fiche n° Libellé court OCS/GLPI Mise en place d’une solution de ticketing et de gestion d’inventaire (GLPI et OCS) Description Travail sur un de mes projets de l’épreuve E4 Contexte Localisation Entreprise CFA Source 1ère année 2ème année TP PPE Cadre Seule En équipe Type Vécu Observé Simulé Environnement Linux Centos 7 et Windows 10 Technologique Moyens Vmware , Centos 7 et Windows 10 Avis personnel Les services de ticketing et de gestion d’inventaire sont très utile au entreprise Situation Obligatoire ? Oui Non Si Oui. Cocher La situation Production d'une solution logicielle et d'infrastructure Prise en charge d'incidents et de demandes d'assistance Elaboration de documents relatifs à la production et à la fourniture de services Mise en place d'un dispositif de veille technologique Activités mises en œuvre pour la réalisation de cette situation A1.3.4 Déploiement d’un service A1.4.3 Gestion des ressources 12.2.1 Suivi de résolution d’incidents 1 Portefeuille d’activités professionnelles Déroulement de l’activité : Dans le cadre de ma formation je dois réaliser un projet pour mon épreuve E4. Moi j’ai choisis de crée un service de ticketing (GLPI) et de gestion d’inventaire (OCS Inventory). Pour le créé je dois d’abord télécharger des prérequis, pour cela dans le terminale de CentOS 7 je dois : Installer le paquet GLPI et MariaDB Server Pour que GLPI puisse s’exécuter sur CentOS 7, vous devez notamment installer des services t’elle qu’Apache, PHP et MariaDB. -

Installation and Administration Guide Version

Installation and Administration Guide Version 1.9 For use with OCS Inventory NG 1.01 or higher Powerful, OpenSource inventory and package deployment tool for Windows and Unix like computers http://ocsinventory.sourceforge.net Installation and Administration Guide Page 2 / 167 Version 1.8 Table of Contents 1 Introduction. ............................................................................................................................. 6 2 Important notes ........................................................................................................................ 7 3 Setting up management server. ................................................................................................ 9 3.1 Under Linux Operating System. ..................................................................................... 10 3.1.1 Requirements. .......................................................................................................... 10 3.1.2 Installing Communication server required PERL modules. .................................... 11 3.1.3 Installing Administration console required PHP modules ....................................... 12 3.1.4 Installing management server. ................................................................................. 13 3.1.5 Configuring management server. ............................................................................. 25 3.1.6 Upgrading management server. ............................................................................... 28 3.2 Under Windows Operating