Programvadászat

Total Page:16

File Type:pdf, Size:1020Kb

Load more

Recommended publications

-

Glossaire Infographique

Glossaire Infographique André PASCUAL [email protected] Glossaire Infographique Table des Matières GLOSSAIRE ILLUSTRÉ...............................................................................................................................................................1 des Termes techniques & autres,.....................................................................................................................................1 Prologue.......................................................................................................................................................................................2 Notice Légale...............................................................................................................................................................................3 Définitions des termes & Illustrations.......................................................................................................................................4 −AaA−...........................................................................................................................................................................................5 Aberration chromatique :..................................................................................................................................................5 Accrochage − Snap :........................................................................................................................................................5 Aérosol, -

Product End User License Agreement

END USER LICENSE AGREEMENT If you have another valid, signed agreement with Licensor or a Licensor authorized reseller which applies to the specific Licensor Software, Software Services, Maintenance or Consulting Services you are downloading, accessing or otherwise receiving, that other agreement shall control; otherwise by using, downloading, installing, copying, or accessing Licensor Software, Software Services, Maintenance or Consulting Services, or by clicking on "I accept" on or adjacent to the screen where these Master Terms may be displayed, you hereby agree to be bound by and accept these Master Terms. These Master Terms shall also apply to any Maintenance or Consulting Services you later acquire from Licensor relating to the Software or Software Services. You may place orders under these Master Terms by submitting separate Order Form(s). Capitalized terms used in these Master Terms and not otherwise defined, are defined at https://terms.tibco.com/posts/845635-definitions. 1. License Models, License Grant, Rights and Restrictions. Licensor provides Software on a Perpetual, or Term basis, embedded and delivered as part of Equipment, as Software Services and on a Subscription basis. The Supplemental Terms, include, but are not limited to, the license grant, rights and restrictions for each of the foregoing (including for evaluation purposes) which are located at https://terms.tibco.com. The availability of Software in one or more of the foregoing license models is at Licensor's sole discretion. Additional license requirements and notices, if any, if not included at https://terms.tibco.com, shall be contained in the Documentation that is delivered with the applicable Software. -

Main Page 1 Main Page

Main Page 1 Main Page FLOSSMETRICS/ OpenTTT guides FLOSS (Free/Libre open source software) is one of the most important trends in IT since the advent of the PC and commodity software, but despite the potential impact on European firms, its adoption is still hampered by limited knowledge, especially among SMEs that could potentially benefit the most from it. This guide (developed in the context of the FLOSSMETRICS and OpenTTT projects) present a set of guidelines and suggestions for the adoption of open source software within SMEs, using a ladder model that will guide companies from the initial selection and adoption of FLOSS within the IT infrastructure up to the creation of suitable business models based on open source software. The guide is split into an introduction to FLOSS and a catalog of open source applications, selected to fulfill the requests that were gathered in the interviews and audit in the OpenTTT project. The application areas are infrastructural software (ranging from network and system management to security), ERP and CRM applications, groupware, document management, content management systems (CMS), VoIP, graphics/CAD/GIS systems, desktop applications, engineering and manufacturing, vertical business applications and eLearning. This is the third edition of the guide; the guide is distributed under a CC-attribution-sharealike 3.0 license. The author is Carlo Daffara ([email protected]). The complete guide in PDF format is avalaible here [1] Free/ Libre Open Source Software catalog Software: a guide for SMEs • Software Catalog Introduction • SME Guide Introduction • 1. What's Free/Libre/Open Source Software? • Security • 2. Ten myths about free/libre open source software • Data protection and recovery • 3. -

How to Make a Four Page Leaflet Using Scribus ‒And Learning Some Useful Things About the Technical Aspects of Computer Aided Graphic Design in the Process

How to make a four page leaflet using Scribus ‒and learning some useful things about the technical aspects of computer aided graphic design in the process by Staffan Melin [email protected] Version: 1.0 (2010-03-07) This work is licensed under the Creative Commons Attribution-Noncommercial-Share Alike 2.5 Sweden License. To view a copy of this license, visit http://creativecommons.org/licenses/by-nc-sa/2.5/se/ or send a letter to Creative Commons, 171 Second Street, Suite 300, San Francisco, California, 94105, USA. Goal By studying this document, you will be able to create a simple leaflet using open source software on the linux platform. Using Scribus and GIMP, we will design a four page leaflet and export it as a printable (as in being able to send it to a real printing press) PDF. In the process we will discuss some useful things related to this process: fonts, image requirements and basic color management. Requirements We assume that you have a computer with the following: ▪ Linux (I'm running Ubuntu 9.1 0 on an ASUS Eee PC 901 ) ▪ Scribus (I'm running 1 .3.5.1 ) ▪ GIMP (I'm running 2.6) ▪ preferably an internet connection (we are going to download some things from the internet) HOW TO MAKE A FOUR PAGE LEAFLET USING SCRIBUS 2 Setting up the document Bleed No printing press (or printer) prints all the way to the edge of the paper. If you want images and color blocks to extend all the way to the edge of the paper, the solution is to use a sheet of paper larger than the final result, print beoynd the margins, and then cut down the paper to the final size. -

Opencolorio Documentation

OpenColorIO Documentation Contributors to the OpenColorIO Project Sep 30, 2021 CONTENTS 1 About the Documentation 3 1.1 Accessing Other Versions........................................3 2 Community 5 2.1 Mailing Lists...............................................5 2.2 Slack...................................................5 3 Search 7 3.1 Quick Start................................................7 3.1.1 Quick Start for Artists......................................7 3.1.2 Quick Start for Config Authors.................................7 3.1.3 Quick Start for Developers...................................8 3.1.4 Quick Start for Contributors..................................8 3.1.5 Downloads...........................................8 3.1.6 Installation...........................................9 3.2 Concepts................................................. 17 3.2.1 Overview............................................ 17 3.2.2 Introduction........................................... 17 3.2.3 Internal Architecture Overview................................. 19 3.2.4 Glossary............................................. 24 3.2.5 Publications........................................... 24 3.3 Tutorials................................................. 24 3.3.1 Baking LUT’s.......................................... 24 3.3.2 Contributing........................................... 31 3.4 Guides.................................................. 31 3.4.1 Using OCIO........................................... 31 3.4.2 Environment Variables.................................... -

Oracle Documaker System

Start Oracle® Documaker System Requirements Reference Guide 12.6.4 Part number: F30719-01 April 2020 Notice Copyright © 2009, 2020, Oracle and/or its affiliates. All rights reserved. The Programs (which include both the software and documentation) contain proprietary information; they are provided under a license agreement containing restrictions on use and disclosure and are also protected by copyright, patent, and other intellectual and industrial property laws. Reverse engineering, disassembly, or decompilation of the Programs, except to the extent required to obtain interoperability with other independently created software or as specified by law, is prohibited. The information contained in this document is subject to change without notice. If you find any problems in the documentation, please report them to us in writing. This document is not warranted to be error-free. Except as may be expressly permitted in your license agreement for these Programs, no part of these Programs may be reproduced or transmitted in any form or by any means, electronic or mechanical, for any purpose. If the Programs are delivered to the United States Government or anyone licensing or using the Programs on behalf of the United States Government, the following notice is applicable: U.S. GOVERNMENT RIGHTS Programs, software, databases, and related documentation and technical data delivered to U.S. Government customers are "commercial computer software" or "commercial technical data" pursuant to the applicable Federal Acquisition Regulation and agency-specific supplemental regulations. As such, use, duplication, disclosure, modification, and adaptation of the Programs, including documentation and technical data, shall be subject to the licensing restrictions set forth in the applicable Oracle license agreement, and, to the extent applicable, the additional rights set forth in FAR 52.227-19, Commercial Computer Software--Restricted Rights (June 1987). -

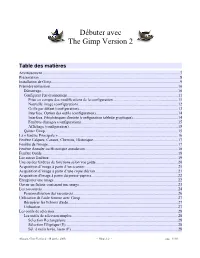

Débuter Avec Gimp Version 2 Par SAMJ

Débuter avec The Gimp Version 2 Table des matières Avertissement.............................................................................................................................................7 Présentation................................................................................................................................................8 Installation de Gimp...................................................................................................................................9 Première utilisation..................................................................................................................................10 Démarrage...........................................................................................................................................10 Configurer l'environnement.................................................................................................................11 Prise en compte des modifications de la configuration..................................................................11 Nouvelle image (configuration)......................................................................................................12 Grille par défaut (configuration).....................................................................................................13 Interface, Option des outils (configuration)....................................................................................14 Interface, Périphériques d'entrée (configuration tablette graphique)..............................................14 -

Janez Vlachy: Retratos Desde Eslovenia

Número 5 - Año II foto DNG Enero 2007 Janez Vlachy: Retratos desde Eslovenia. Pintar con luz. Fotografía Arquitectónica. Fotografía de fauna en libertad. www.fotodng.com Su publicidad en Foto DNG [email protected] Foto DNG Número 5 Año II Enero 2007 Indice Distribución: » Redacción ............................................................................ 5 http://www.fotodng.com » Noticias ................................................................................ 6 Redacción: [email protected] » Fotopoema: Sin elección................................................. 14 » Janez Vlachy: Retratos desde Eslovenia ...................... 16 Información: [email protected] Su publicidad » Técnica de la exposición hacia la derecha del Publicidad: histograma ........................................................................20 [email protected] » Pintar con luz .................................................................... 26 en Foto DNG Dirección: Carlos Longarela. » Fotografía Arquitectónica ..............................................36 Colaboradores: » Mejorar fotografías con Fireworks 8 ...........................40 José Fábrega Agea, Juan García Gálvez, » Fotografía de fauna en libertad ..................................46 Tomás Senabre, Carlos Rego, Javier Navarro, [email protected] Belén Etchegaray y » Primer Concurso fotográfico Foto DNG. ..................... 52 Florencia Jorba. » Tips fotografía. ................................................................84 » Biblioteca. .........................................................................86 -

All Installed Packages .PDF

Emperor-OS All Installed Package Editor: Hussein Seilany [email protected] www.Emperor-OS.com Emperor-has 5 package management system for installing, upgrading, configuring, and removing software. Also providing access over 60,000 software packages of Ubuntu. We per-installed several tools are available for interacting with Emperor's package management system. You can use simple command-line utilities to a graphical tools. Emperor-OS's package management system is derived from the same system used by the Ubuntu GNU/Linux distribution. We will show you the list of installed packages on Emperor-OS. The packages lists is long. Having a list of installed packages helps system administrators maintain, replicate, and reinstall Emperor-OS systems. Emperor-OS Linux systems install dependencies all the time, hence it is essential to know what is on the system. In this page you can find a specific package and python modules is installed, count installed packages and find out the version of an installed package. Download lists as PDF file or see them as html page in the following: Are you looking for all in one operating system? 70 Packages: Installed Special Packages 120 Tools: Installed Utility 260 Modules: Installed Python2 and 3 Modules 600Fonts: Installed Fonts 5 Desktops: Desktop Manager Packages 22Tools: Extra Development Tools 270 Themes: Installed Themes 40 Icons: Installed Icons 40Games: Installed Games 2533scanners: supports Scanners 2500 Cameras: supports Camera 4338Packages: All Installed Packages 2 [email protected] www.Emperor-OS.com The list installed packages: Emperor-OS Linux is an open source operating system with many utilities. -

Tlx9 Open Source Acknowledgment

R&S®TLx9 Series xx9 Transmitter Open Source Acknowledgment 2507.3060.00 – 01 7TA /RL/1/EN 01.00 / 3575.4620.02 M: - T - PAD Open Source Acknowledgment R&S TLx9 Introduction Contents 1 Introduction ......................................................................................... 3 1.1 Disclaimer ..................................................................................................................... 3 1.2 How to obtain the source code .................................................................................. 3 2 Software packages ............................................................................. 4 3 Verbatim license texts ........................................................................ 9 3.1 APACHE-LICENSE-2.0.txt ........................................................................................... 9 3.2 BSD-2-clause.txt ........................................................................................................12 3.3 BSD-3-clause.txt ........................................................................................................13 3.4 BSD-4-clause.txt ........................................................................................................14 3.5 GPLv2.txt ....................................................................................................................14 3.6 GPLv3.txt ....................................................................................................................21 3.7 LGPLv2.1.txt ...............................................................................................................33 -

Scribus -- Vapaata Sivuntaittoa

Scribus vapaata sivuntaittoa 29.11.2008 Riku Leino <[email protected]> | http://blogi.tsoots.fi/ | http://www.tsoots.fi/ Copyright © 2007 Riku Leino <[email protected]> Permission is granted to copy, distribute and/or modify this document under the terms of the GNU Free Documentation License, Version 1.2 or any later version published by the Free Software Foundation; with no Invariant Sections, no Front-Cover Texts, and no Back-Cover Texts. A copy of the license can be found online at http://www.fsf.org/licensing/licenses/fdl.txt 2 Sisällys Scribuksen käyttöliittymä 4 Pääikkuna 4 Työkalurivit 5 Paletti-ikkunat 6 Ennen uuden dokumentin luontia 12 Asetukset 12 Oletusvärisarja 15 Kehysten yleiset ominaisuudet 15 Apuviivat 15 Sijainti ja koko 16 Muoto 17 Reuna ja väri 17 Tekstin tuonti ja käsittely 18 Tekstin juoksutus toiseen kehykseen 19 Tekstin jako palstoihin 19 Peruslinja 20 Tekstin kierto kehyksen ympäri 21 Tekstisuotimet 21 Teksti polulla 22 Tekstiefektejä 22 Kappaletyylit 23 Työskentely kuvien kanssa 24 Kuvakehykset 24 Vektorigrafiikka 26 Tallennus PDF-tiedostoksi 26 PDF-tallennus: Yleiset 27 PDF-tallennus: Fontit 27 PDF-tallennus: Värit 28 Yhteistyö painon kanssa 28 Värinhallinta 28 Scribuksen kanssa harjoittelua 30 Jäljittely 30 Ohjeet 31 Osallistuminen Scribuksen kehittämiseen 31 Scribus-yhteisö 31 Bugit ja toiveet 32 Apuvälineet julkaisun tekoon 33 OpenOffice.org Writer 33 Gimp 35 Inkscape 35 Acrobat Reader 36 Kuvakirjastot 37 Fontit 37 Lisää luettavaa 40 Verkossa 40 3 Scribuksen käyttöliittymä Pääikkuna Scribus-ikkuna uuden dokumentin luonnin jälkeen Scribuksen pääikkuna voidaan jakaa viiteen osaan. Yläreunasta löytyvät valikkorivi ja työkalurivit. Keskellä suurimman osan ikkunasta täyttää dokumentin muokkaukseen varattu alue, jonka ylä- ja vasemmassa reu- nassa on näkyvillä viivaimet. -

NOS, Arris HD PVR, DTV Decoder SW (IRIS)

Open Source Used In NOS_IRIS_PVR_4_8 4.8 Cisco Systems, Inc. www.cisco.com Cisco has more than 200 offices worldwide. Addresses, phone numbers, and fax numbers are listed on the Cisco website at www.cisco.com/go/offices. Text Part Number: 78EE117C99-148483419 Open Source Used In NOS_IRIS_PVR_4_8 4.8 1 This document contains licenses and notices for open source software used in this product. With respect to the free/open source software listed in this document, if you have any questions or wish to receive a copy of any source code to which you may be entitled under the applicable free/open source license(s) (such as the GNU Lesser/General Public License), please contact us at [email protected]. In your requests please include the following reference number 78EE117C99-148483419 Contents 1.1 apache-log4j 1.2.15 1.1.1 Available under license 1.2 bitstream-vera-fonts 1.10 :7 1.2.1 Available under license 1.3 Byte-oriented AES256 05052009 1.3.1 Available under license 1.4 c-ares 1.7.4 1.4.1 Available under license 1.5 cJSON r40 1.5.1 Available under license 1.6 cJSON r58 2013-08-19 1.6.1 Available under license 1.7 crimson 1.1.3 1.7.1 Notifications 1.7.2 Available under license 1.8 crimson 1.1.1 1.8.1 Notifications 1.8.2 Available under license 1.9 expat 2.0.1 :11.el6_2 1.9.1 Available under license 1.10 ezXML 0.8.6 1.10.1 Available under license 1.11 FFmpeg 1.0 1.11.1 Available under license 1.12 FFmpeg_GPLv2 1.0 1.12.1 Available under license Open Source Used In NOS_IRIS_PVR_4_8 4.8 2 1.13 FreeBSD 1.1 1.13.1 Available